为方便您的阅读,可点击下方蓝色字体,进行跳转↓↓↓

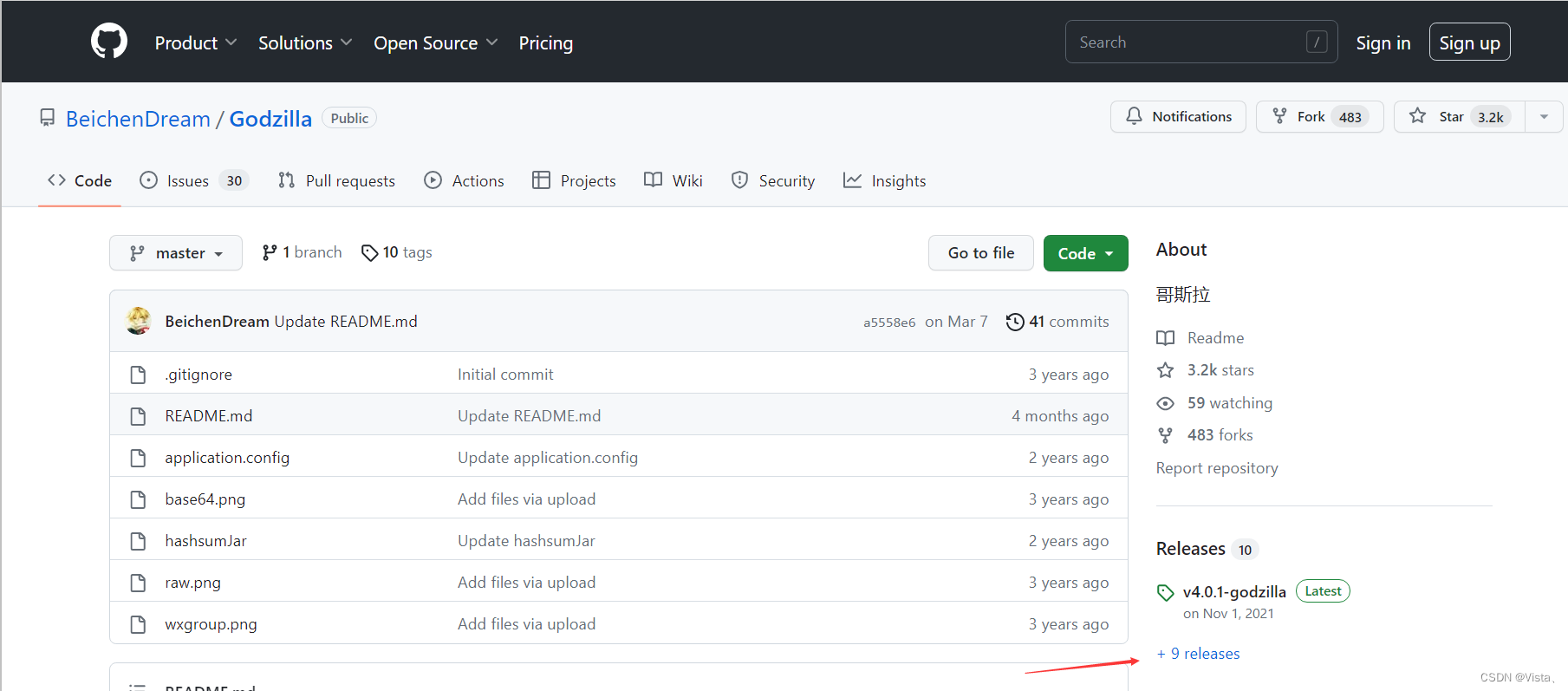

01 工具下载地址

https://github.com/BeichenDream/Godzilla

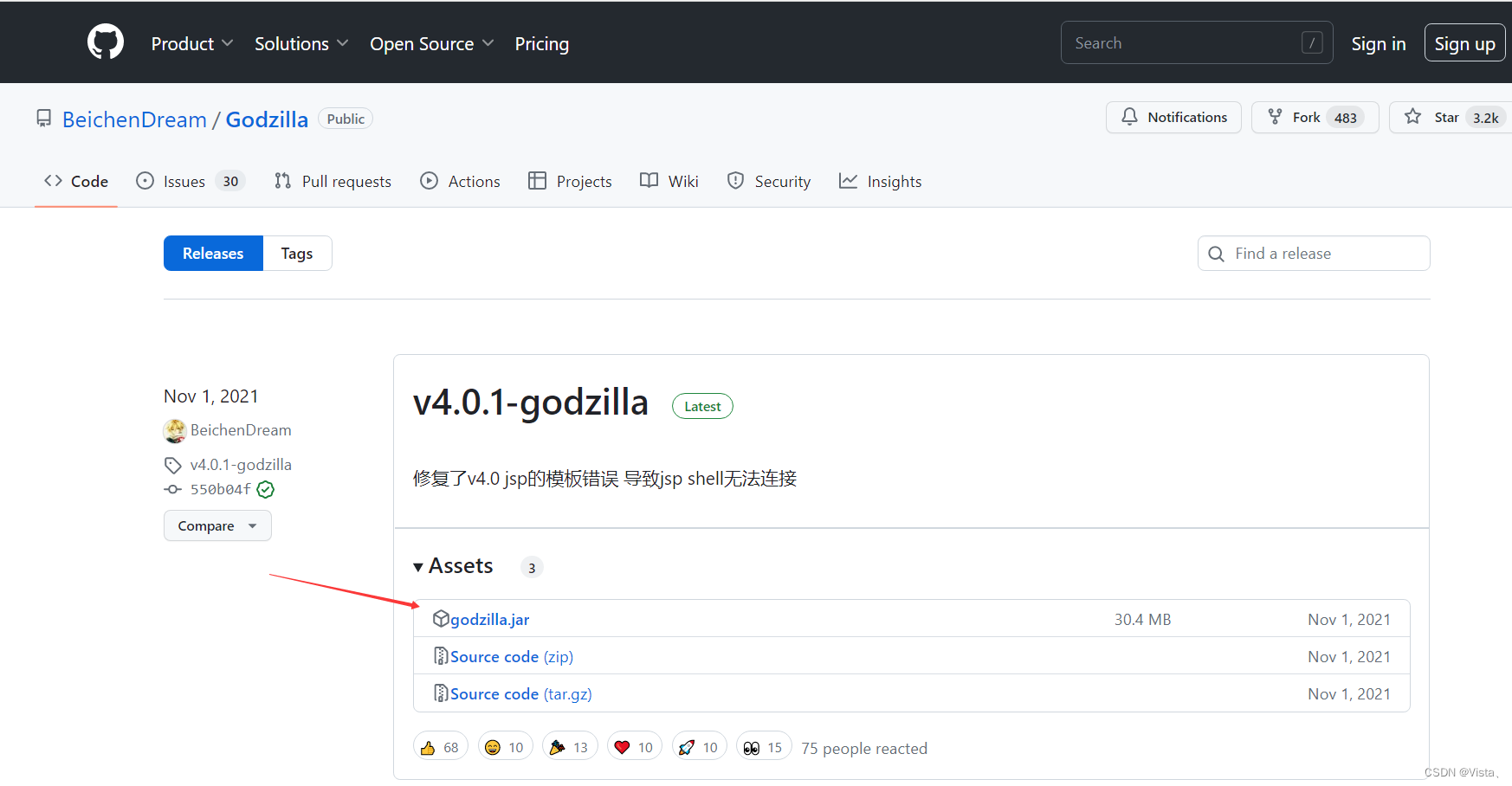

点击页面右侧"releases",进入工具的版本下载页面。

在个人终端安装JDK1.8环境的情况下,下载jar包后打开即可

02 运行环境

Payload类型运行环境要求JavaDynamicPayloadjava1.0及以上CShapDynamicPayload.net2.0及以上PhpDynamicPayload4.3.0及以上AspDynamicPayload全版本

03 工具介绍

哥斯拉由Java语言开发,内置了3种Payload以及6种加密器,6种支持脚本后缀,20个内置插件。

它的好用之处在于:

1、目前全部类型的shell能绕过市面大部分的静态查杀。

2、目前的流量加密措施能绕过过市面绝大部分的流量WAF。

3、Godzilla自带的插件是冰蝎、蚁剑不能比拟的,且具有高扩展性。

它能实现的功能除了传统的命令执行、文件管理、数据库管理之外,根据shell类型的不同还包括了:

序号模块名称功能介绍(JavaDynamicPayload)1MemoryShell支持 哥斯拉 冰蝎 菜刀 ReGeorg 的内存shell 并且支持卸载2Screen屏幕截图3JRealCmd虚拟终端 可以用netcat连接4JMeterpreter与MSF联动5ServletManageServlet管理 Servlet卸载6JarLoader内存加载Jar 将Jar加载到 SystemClassLoader7JZipZIP压缩 ZIP解压序号模块名称功能介绍(CShapDynamicPayload)1CZipZIP压缩 ZIP解压2ShellcodeLoaderShellcode加载 与MSF联动3SafetyKatzMimikatz4lemon读取服务器 FileZilla navicat sqlyog Winscp xmangager 的配置信息以及密码5CRevlCmd虚拟终端 可以用netcat连接6BadPotatoWindows权限提升 2012-20197ShapWeb读取服务器 谷歌 IE 火狐 浏览器保存的账号密码7SweetPotatoWindwos权限提升 烂土豆的C#版本 甜土豆序号模块名称功能介绍(PhpDynamicPayload)1PMeterpreter与MSF联动2ByPassOpenBasedir绕过OpenBasedir3PZipZIP压缩 ZIP解压4P_Eval_Code代码执行5BypassDisableFunctions绕过 DisableFunctions

04 使用案例

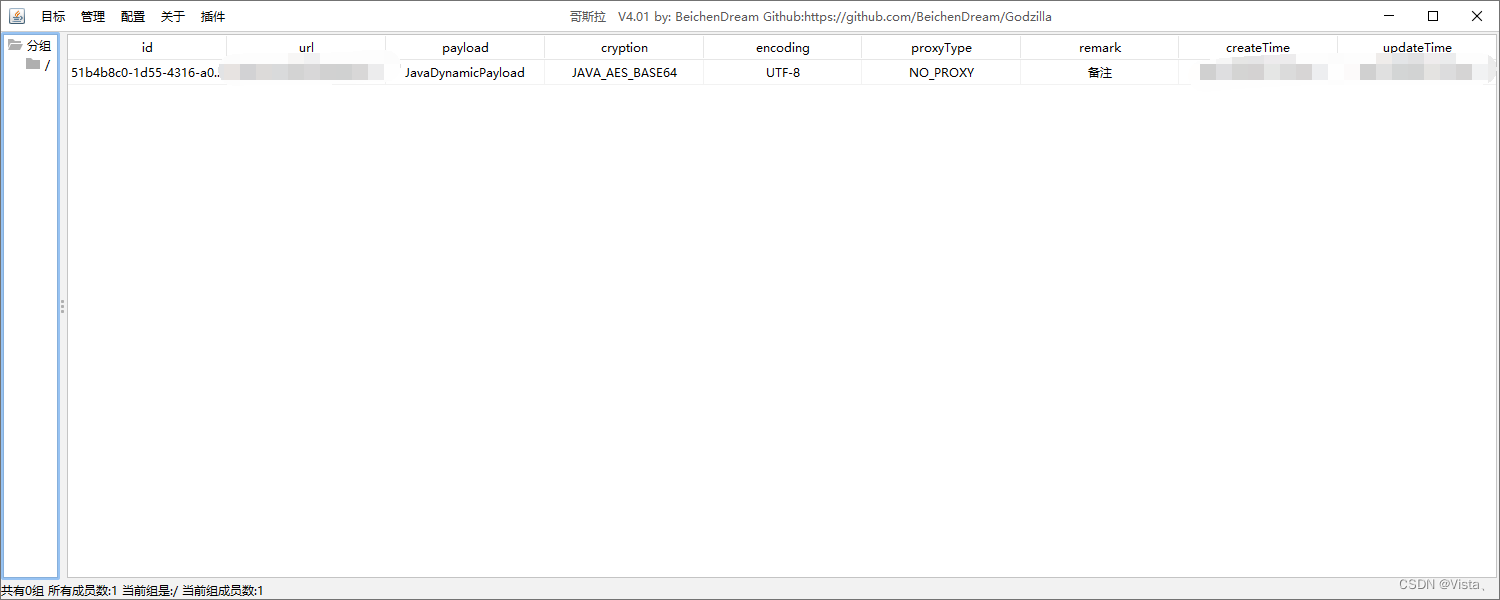

双击运行下载好的godzilla.jar文件,界面如图所示:

这里以生成PHP木马文件为例,依次点击 管理->生成,在设置页按照下图提示输入相关参数:

点击生成后,工具会提示Webshell保存的路径,如下图所示:

当我们在一个网站成功上传了上述的php文件后,若php文件能够被服务器解析,我们就可以尝试连接这个Webshell。具体连接步骤如下:

依次点击“目标”->“添加”,填写相关参数信息,注意与先前生成木马环节的文件类型以及认证参数保持一致。随后点击添加。

点击添加后,该Webshell会出现在工具首页,双击即可进入Webshell管理功能

版权归原作者 Vista、 所有, 如有侵权,请联系我们删除。