第一、nmap使用

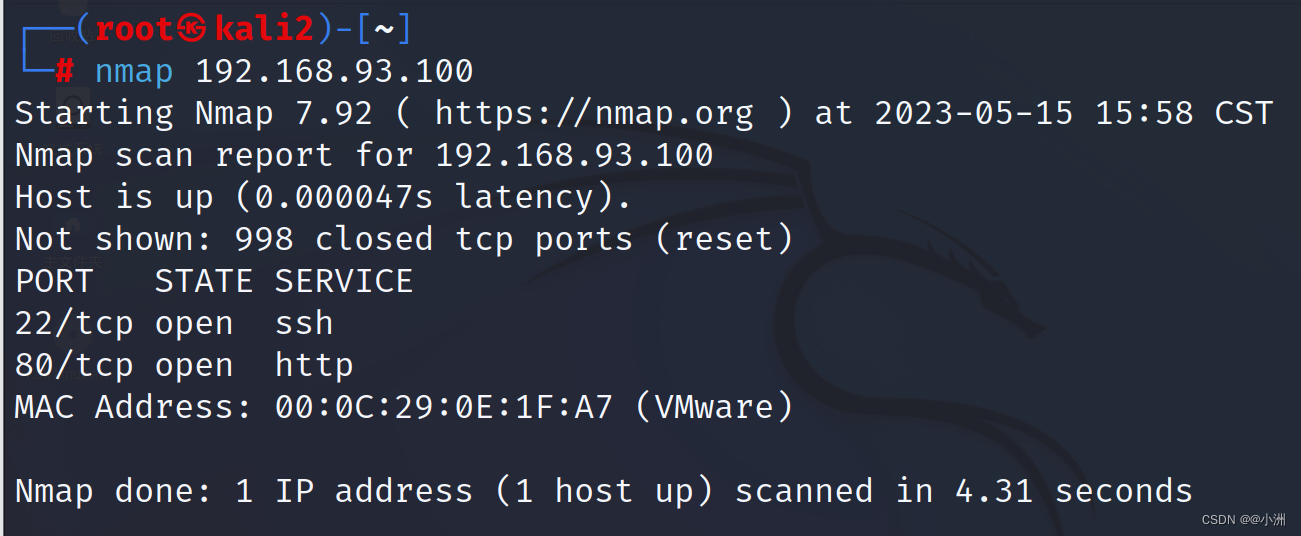

1、nmap扫描一台服务器,默认扫描1000个最有可能开放的TCP端口。

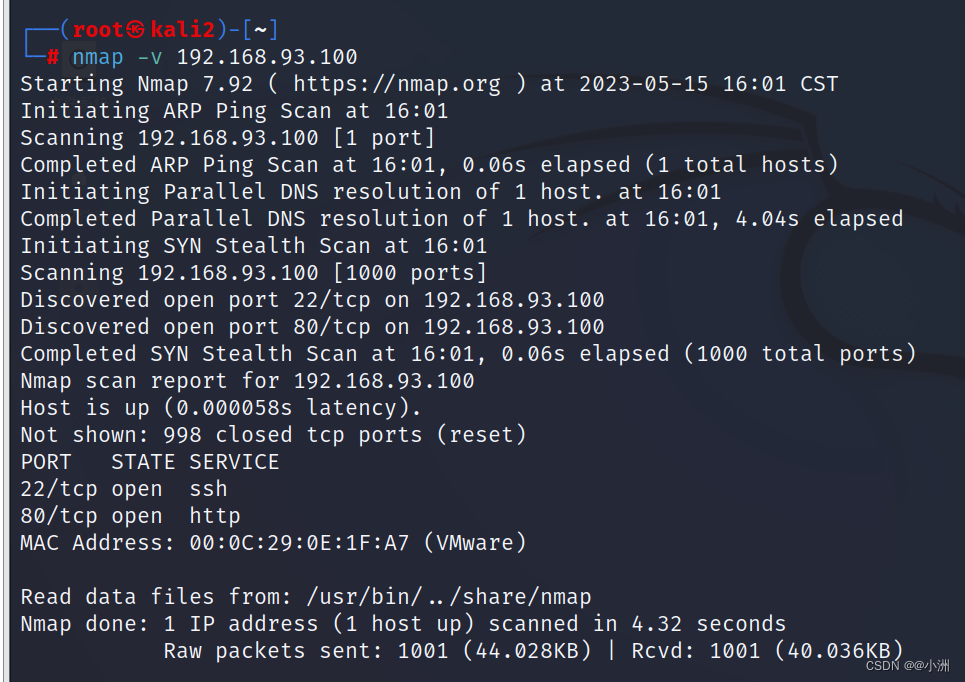

2、-v显示详细信息

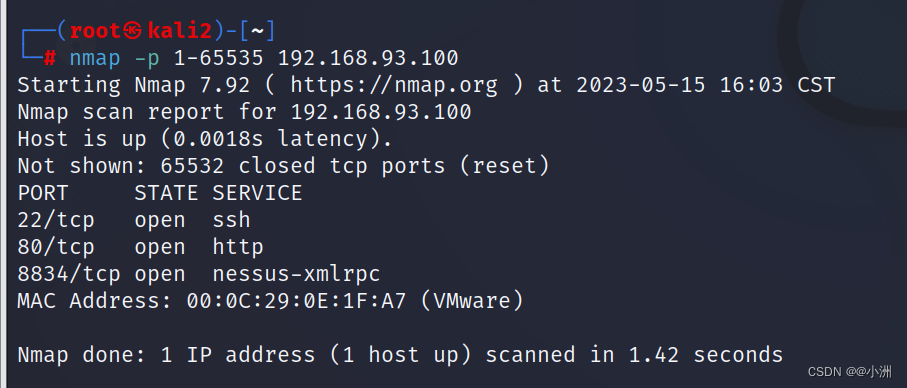

3、-p表示端口扫描。

扫描全部端口,查看开放了那些。

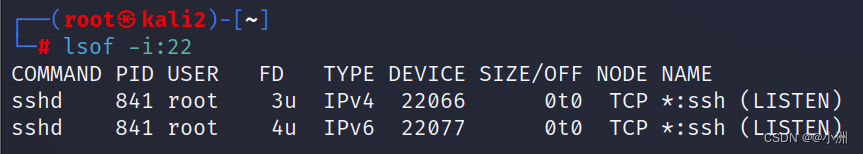

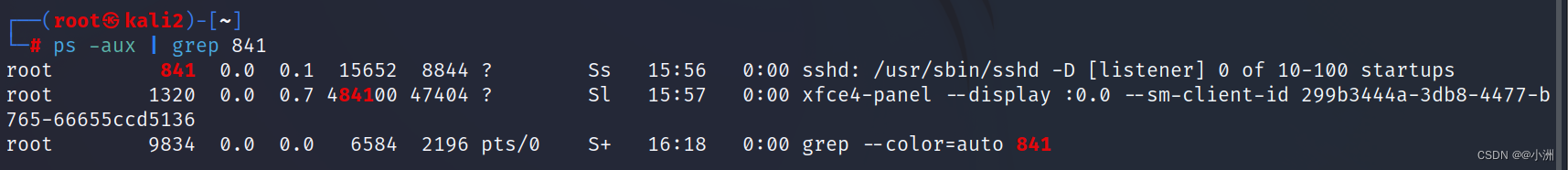

4、查看端口正在被那个进程使用

查看22端口正在被那个进程使用。

查看ssdh的路径(如果查不到路径,说明它是木马,并且可以在bash终端下直接执行)

杀掉木马进程(841是木马进程的PID)。我这里能看到路径不是木马进程。

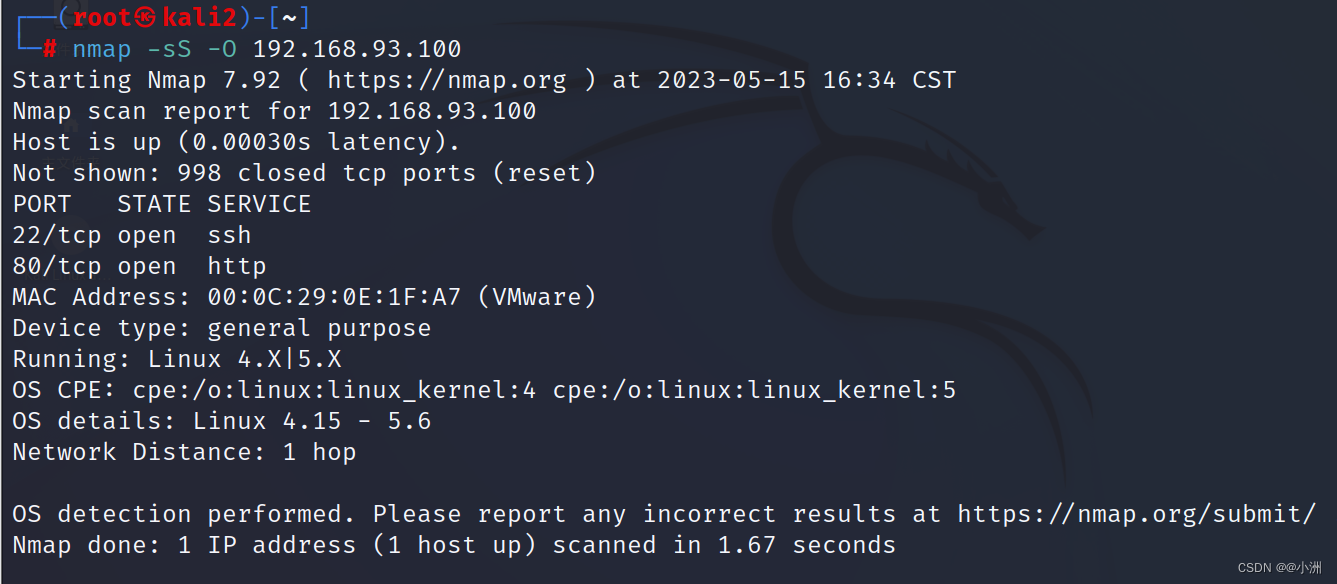

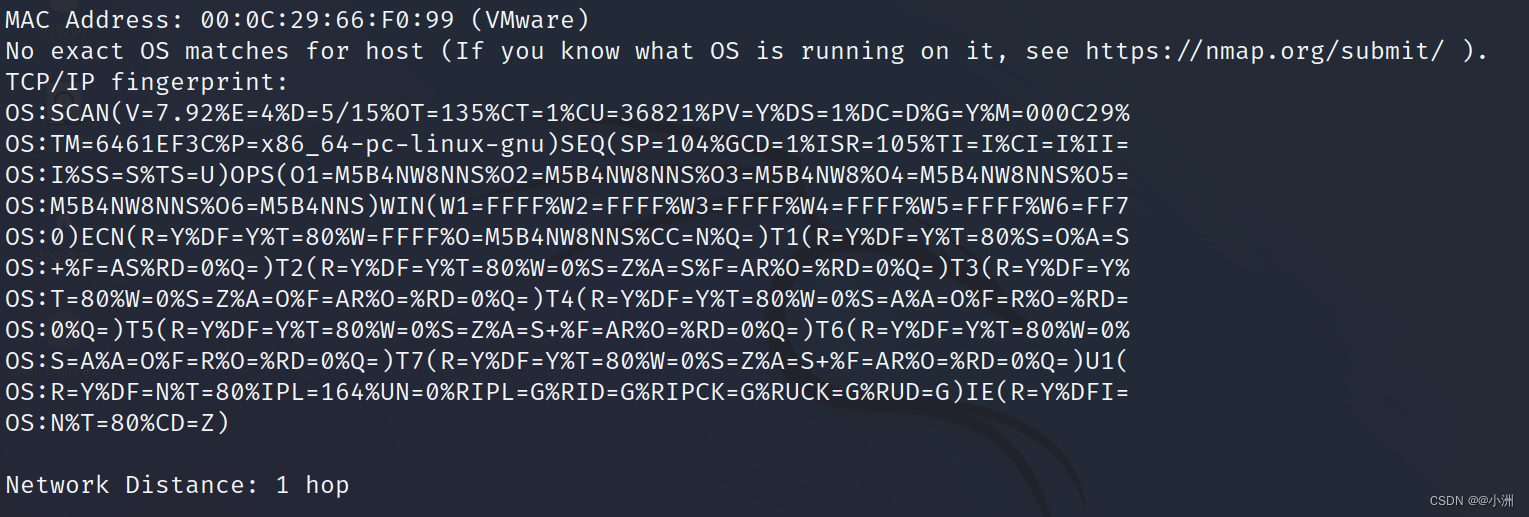

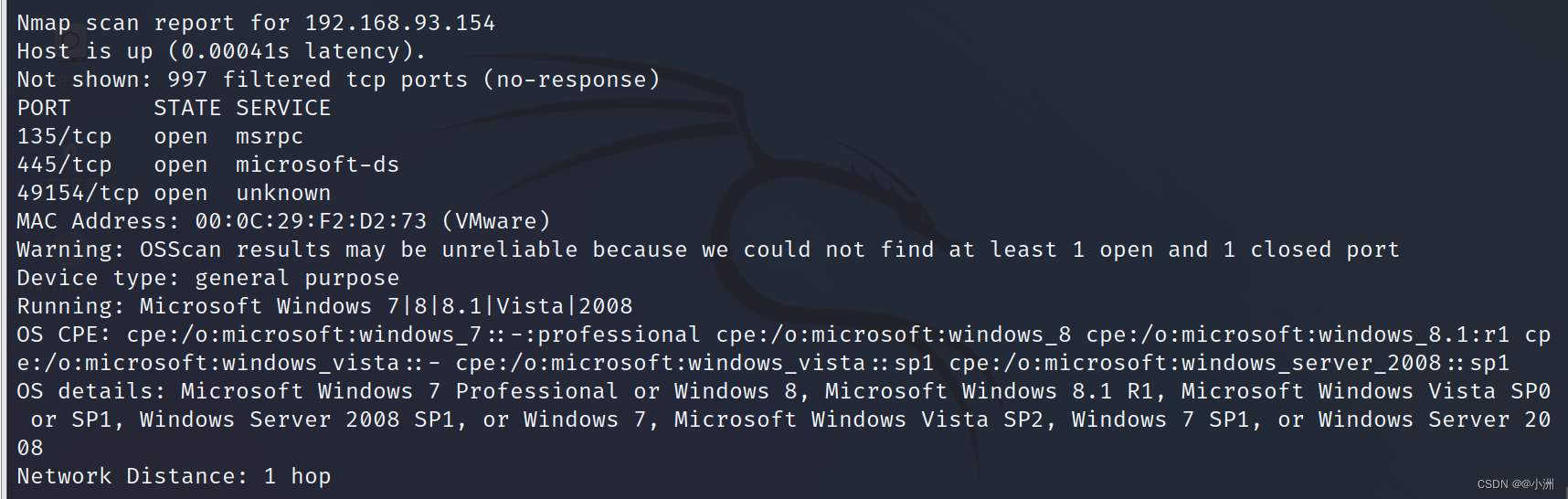

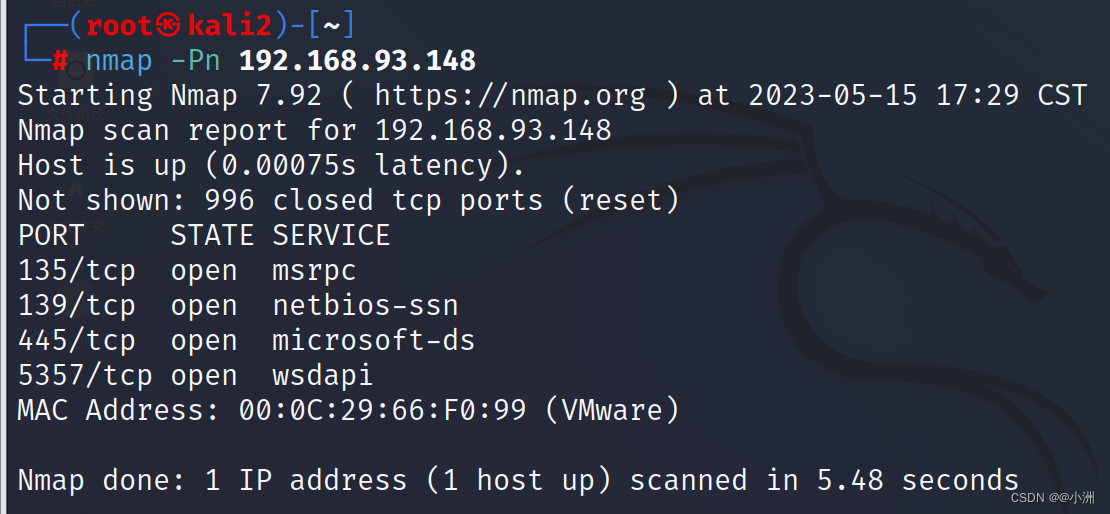

5、-sS半连接,-O操作系统。半连接可以扫除MAC地址。

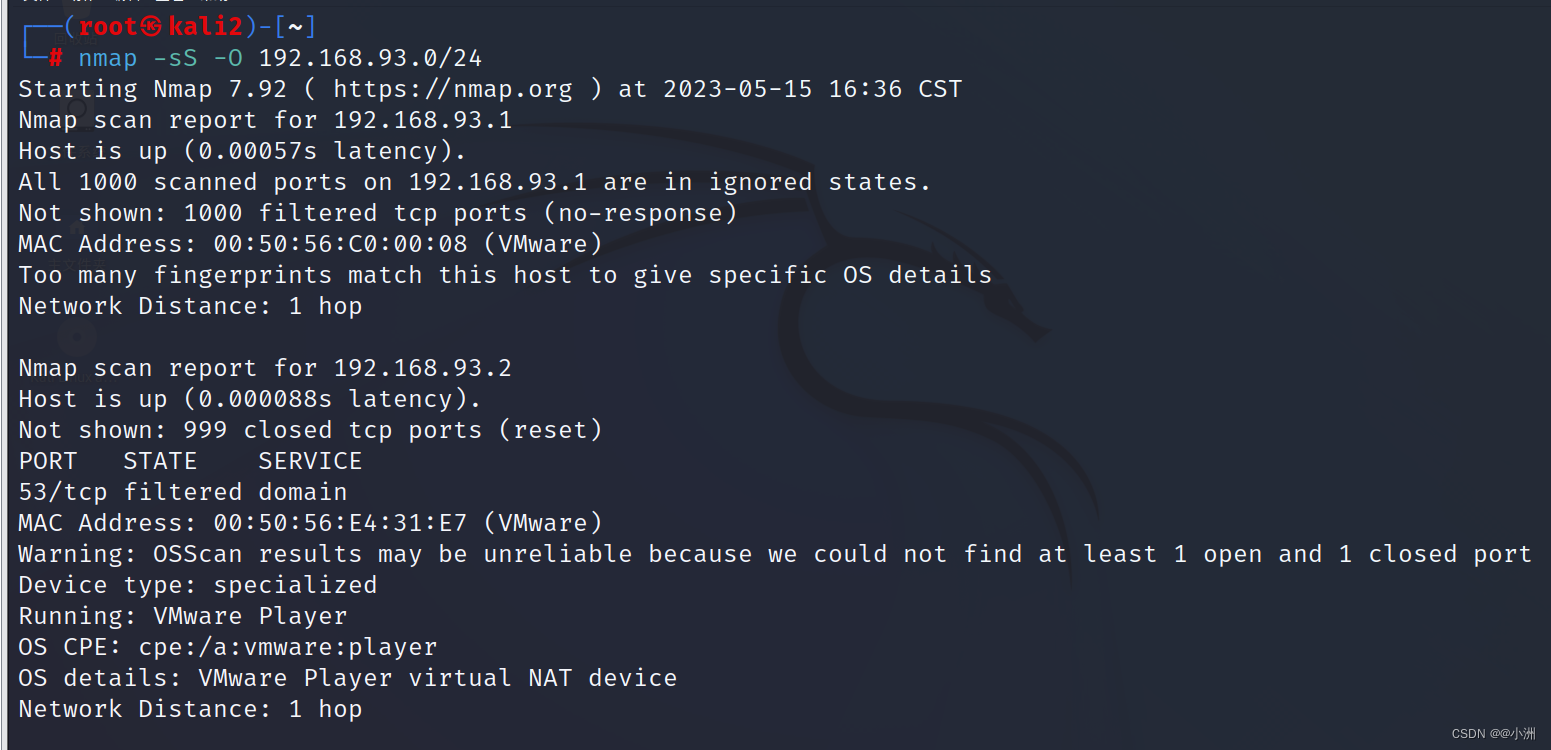

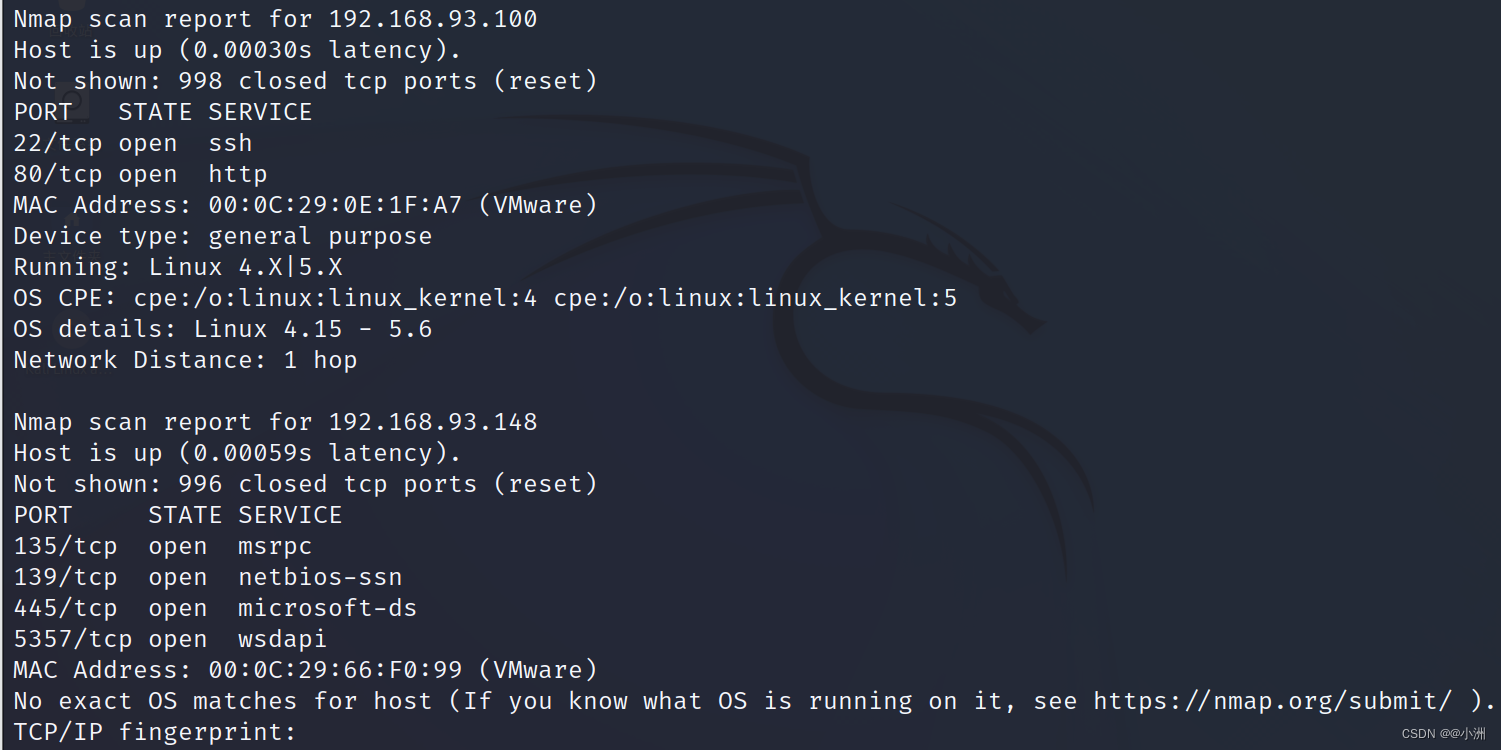

6、扫描网段内的操作系统有哪些

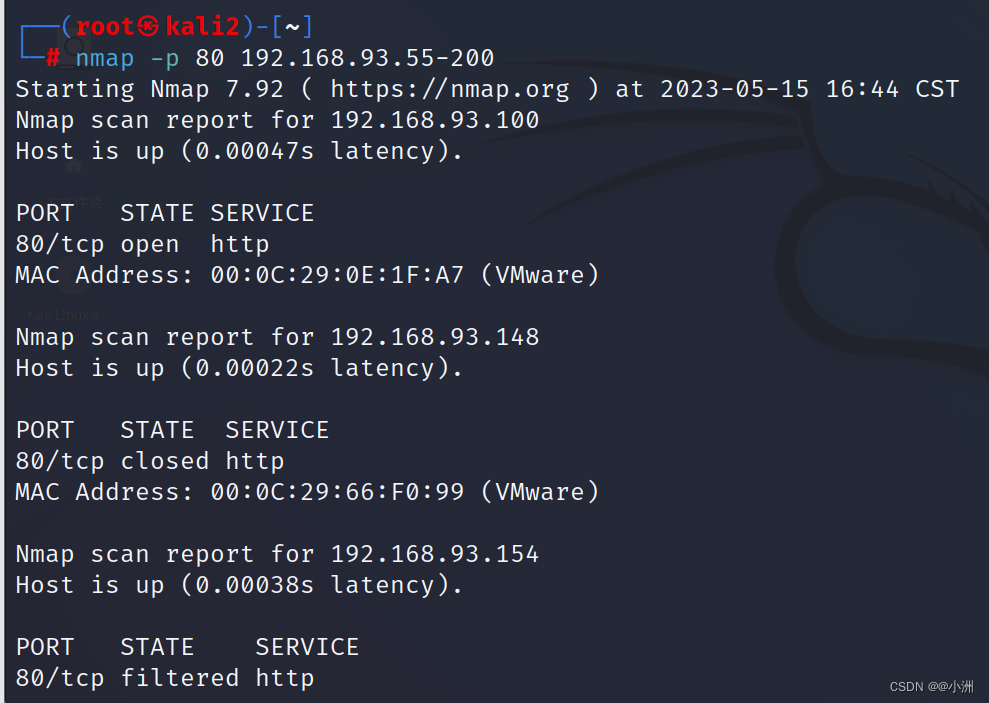

7、查找某个范围内的IP地址,开放了80端口

8、使用通配符指定IP地址

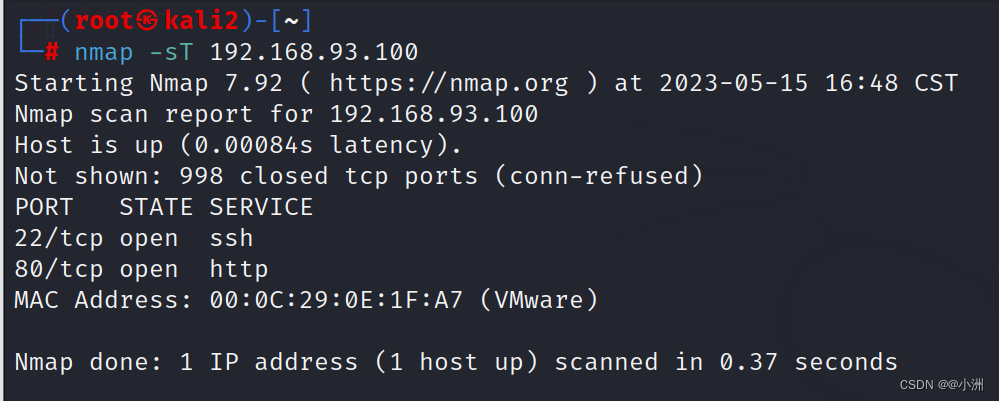

9、TCP扫描

tcp连接扫描

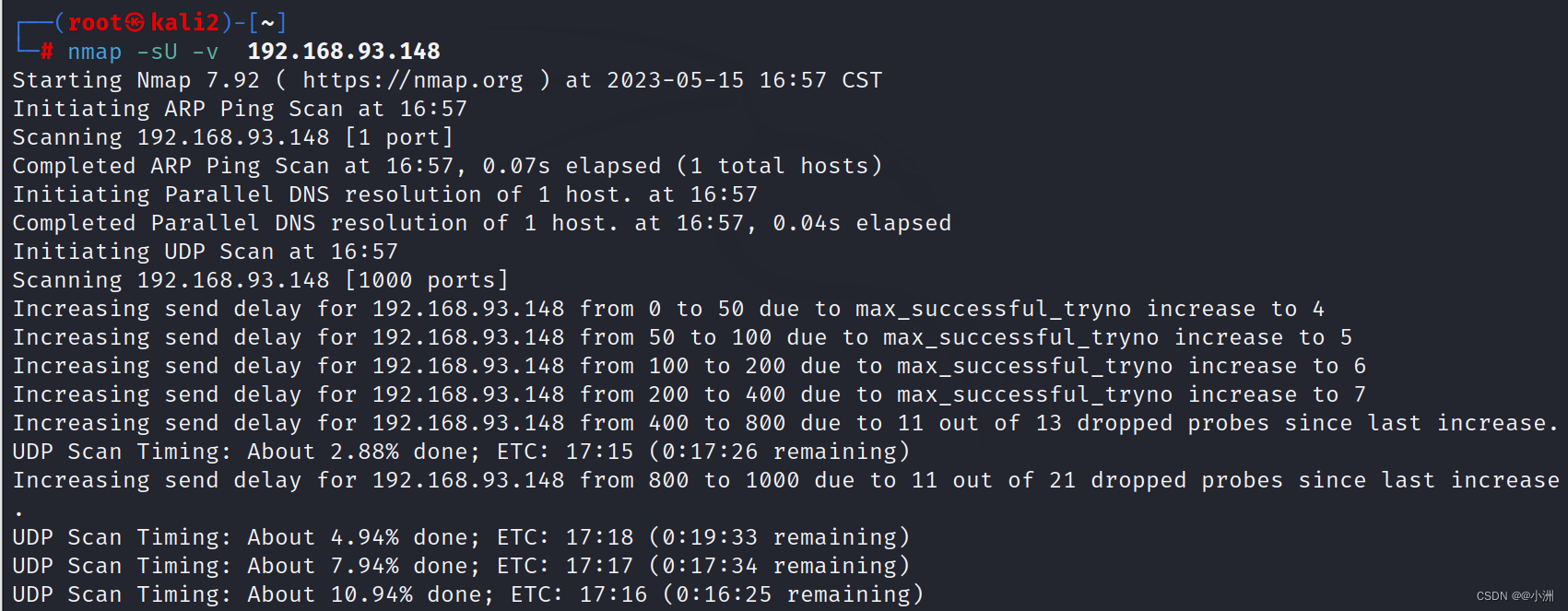

10、UDP扫描

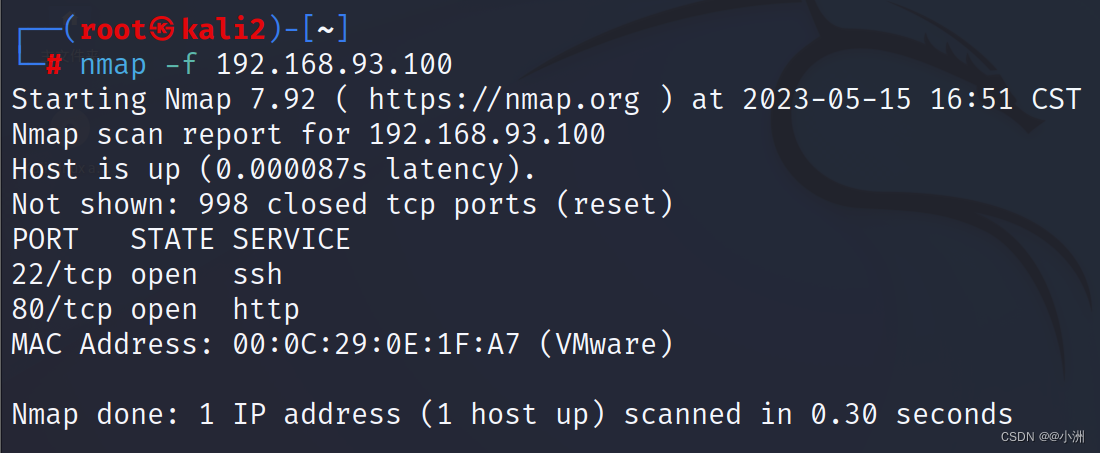

11、报文分段扫描

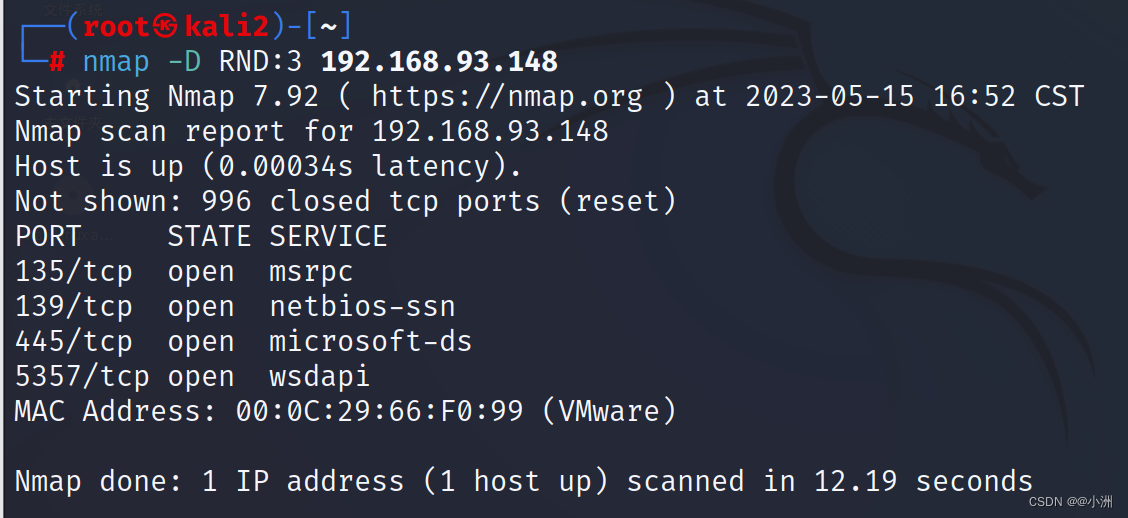

12、使用诱饵主机隐蔽扫描

随机三个诱饵

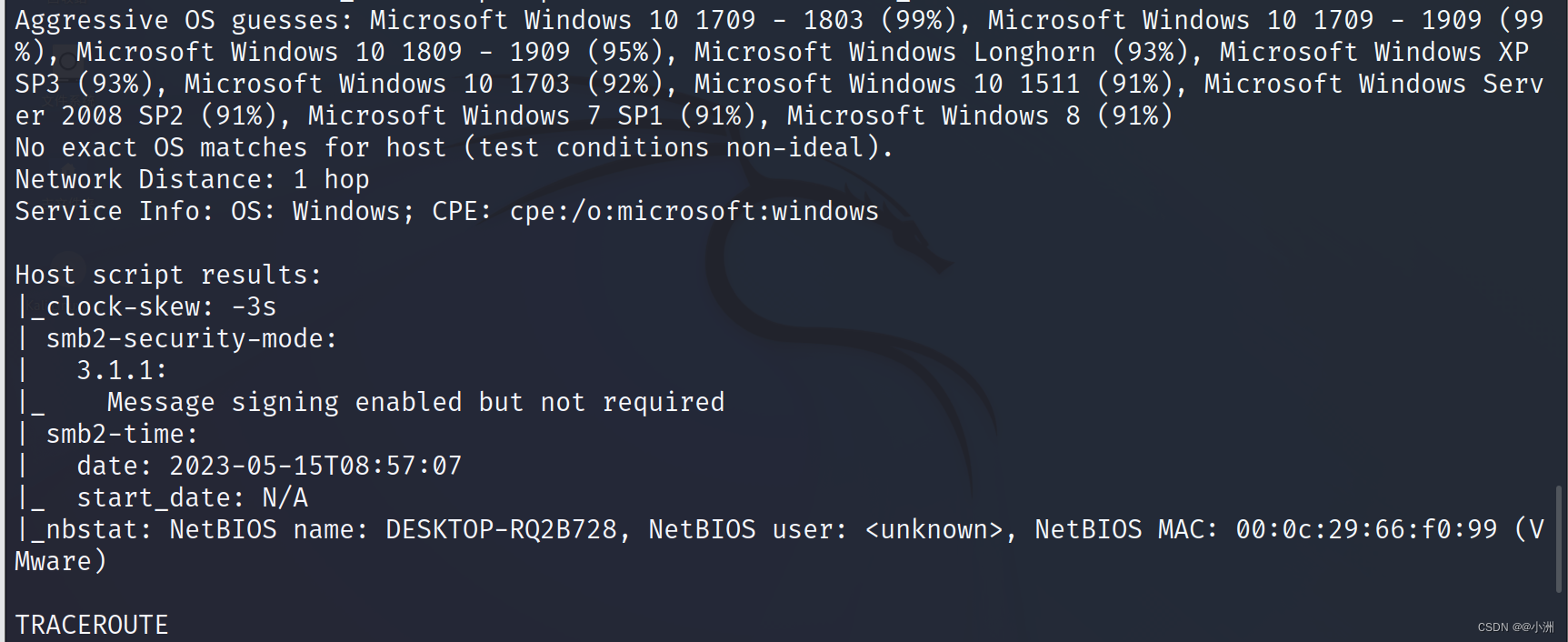

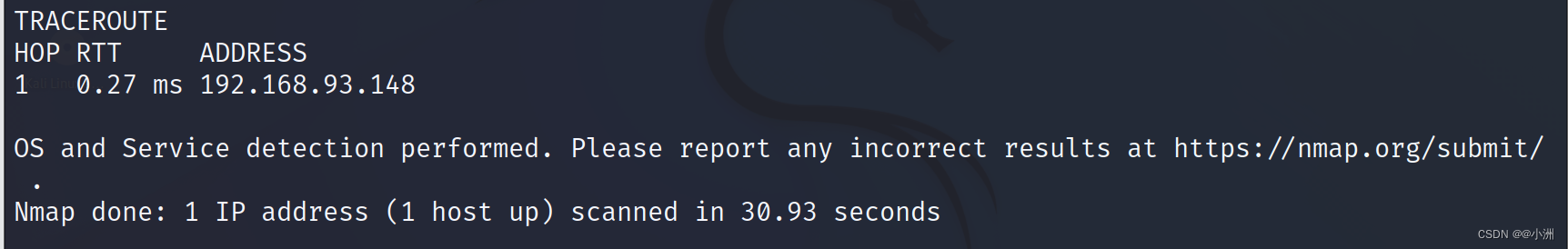

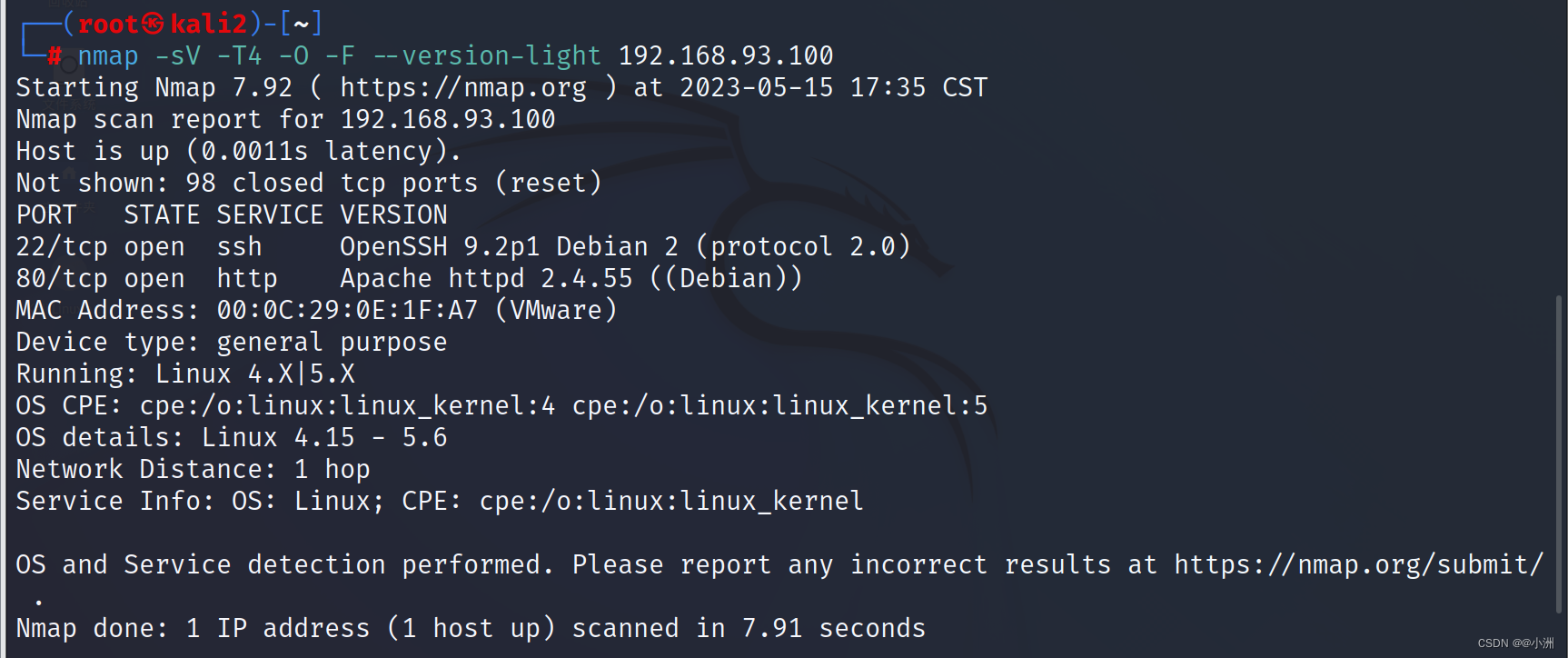

13、-T4执行速度,数字越大,执行速度越快,容易被屏蔽。-A操作系统和软件版本测试。

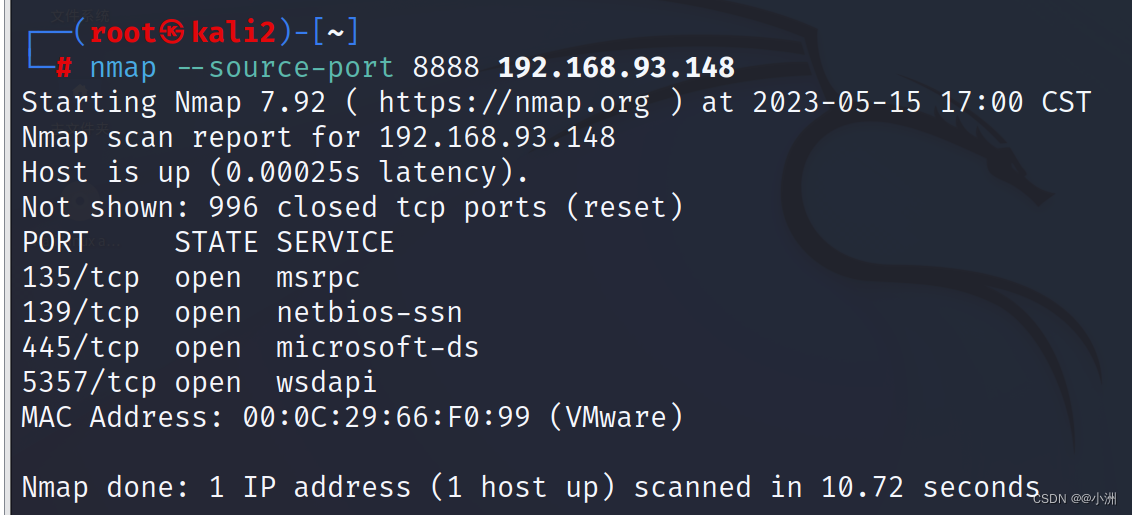

14、伪造端口对目标服务器进行扫描

伪造8888 端口

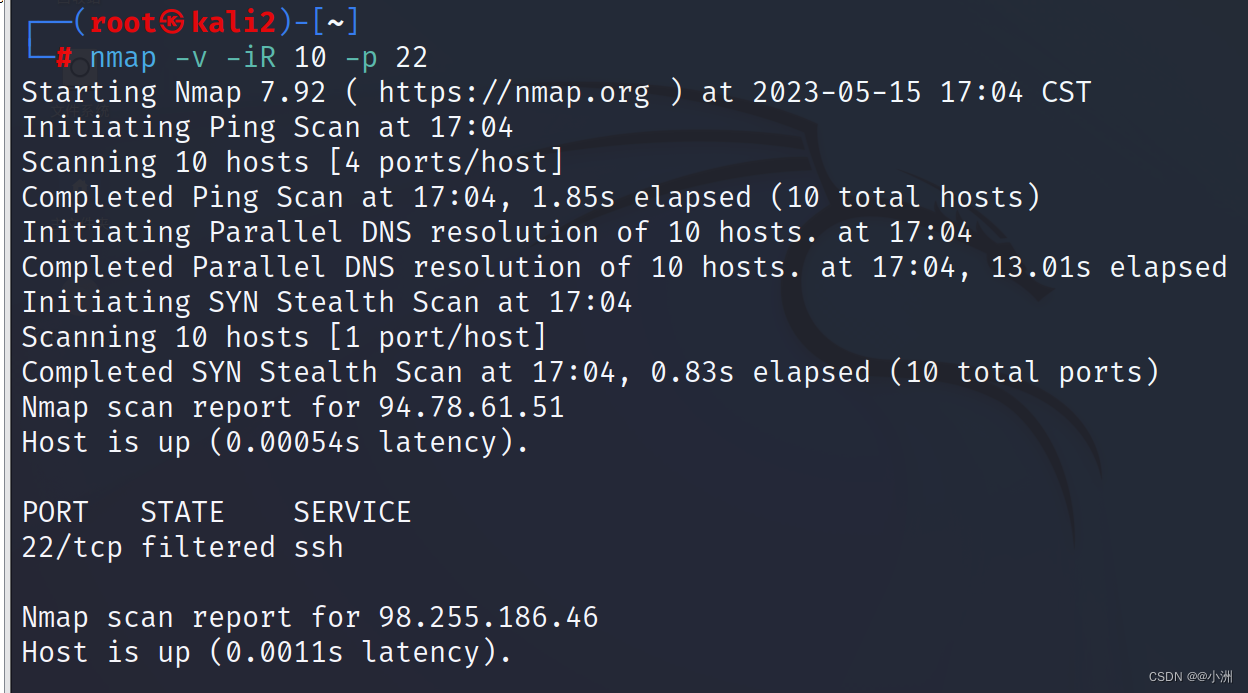

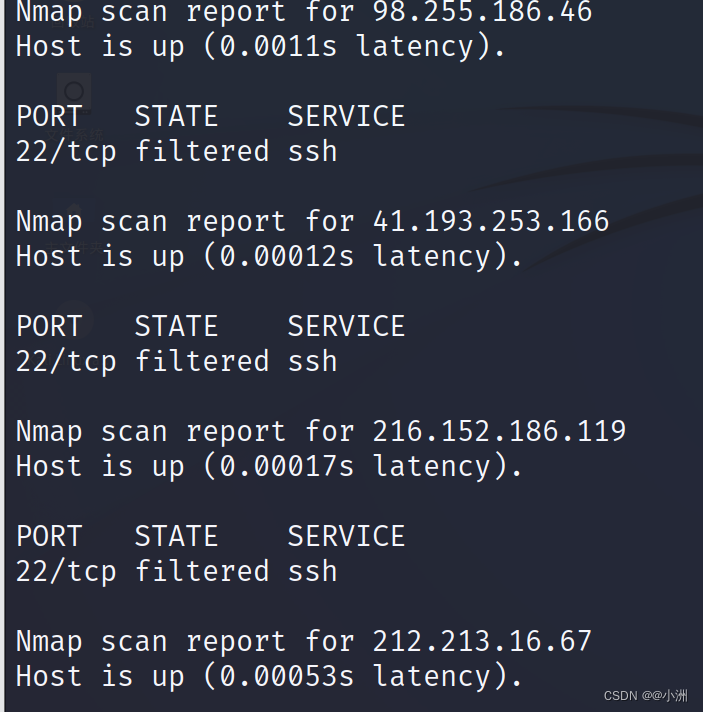

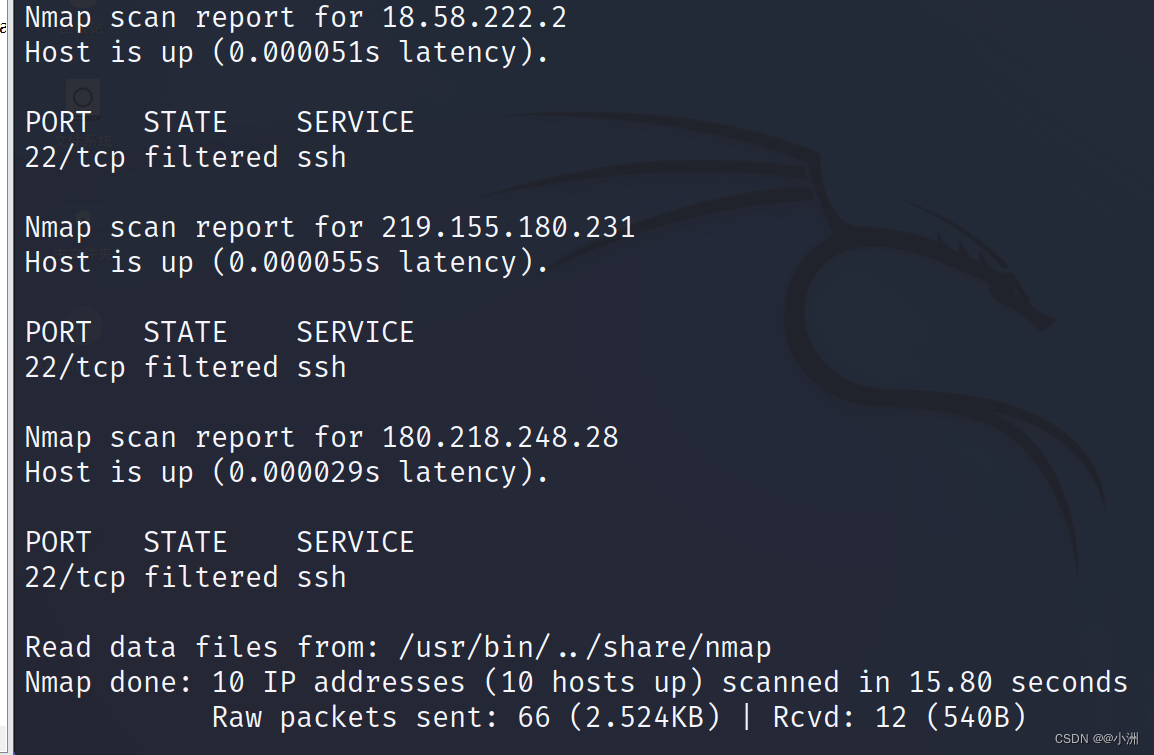

15、随机从互联网中选10台主机进行扫描

16、穿透防火墙,避免被防火墙发现

17、--version-light设定侦测等级

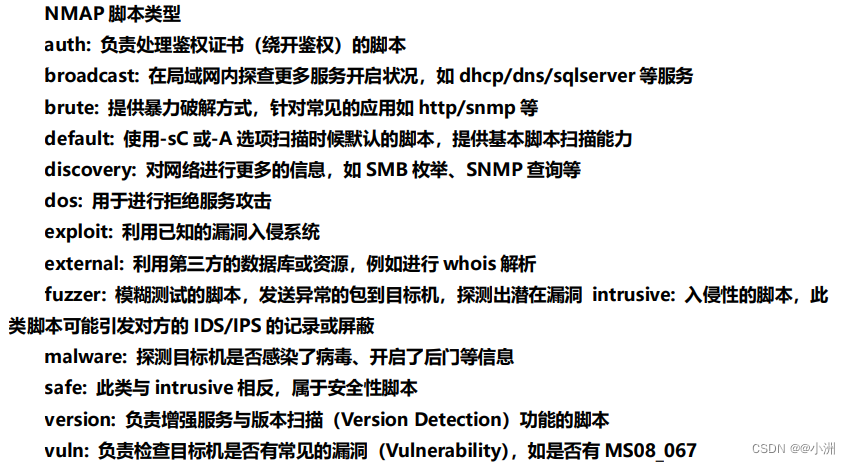

18、nmap脚本类型

版权归原作者 @小洲 所有, 如有侵权,请联系我们删除。