本文还有配套的精品资源,点击获取

简介:SSH2jar包是一种Java库,用于安全地实现SSH2协议,支持安全远程登录、文件传输及网络操作。它包含丰富的类和方法,便于开发人员在Java中安全执行命令、管理远程系统和数据交换。SSH2jar包提供了多种身份验证方式、连接会话管理、SFTP、端口转发、通道管理以及加密算法支持,还具备错误处理和调试功能。使用此库的开发步骤包括添加依赖、创建连接、会话管理、执行命令和关闭连接。它是Java开发者进行安全远程操作和数据传输的重要工具,简化了SSH2协议的实现,让开发者更专注于业务逻辑。

1. SSH2jar包的作用和功能概述

SSH2jar包简介

SSH2jar包是一个Java库,用于在Java应用程序中实现SSH2协议的功能。它提供了客户端和服务器端的实现,支持身份验证、会话管理、端口转发、文件传输等多种功能。这个库使得Java开发者能够轻松地将SSH2协议的功能集成到自己的应用程序中,从而实现远程命令执行、文件传输、端口转发等操作。

功能特点

SSH2jar包的功能涵盖了SSH2协议的多个方面,包括但不限于:

- ** 身份验证 ** :支持多种身份验证方式,如密码验证、公钥/私钥对验证等。

- ** 会话管理 ** :提供会话的建立和维持、会话数据的传输和同步等功能。

- ** 文件传输 ** :支持通过SFTP实现安全的文件传输。

- ** 端口转发 ** :实现本地和远程端口转发,提供网络服务安全。

- ** 通道管理 ** :允许开发者创建和管理多个通道,执行并发任务。

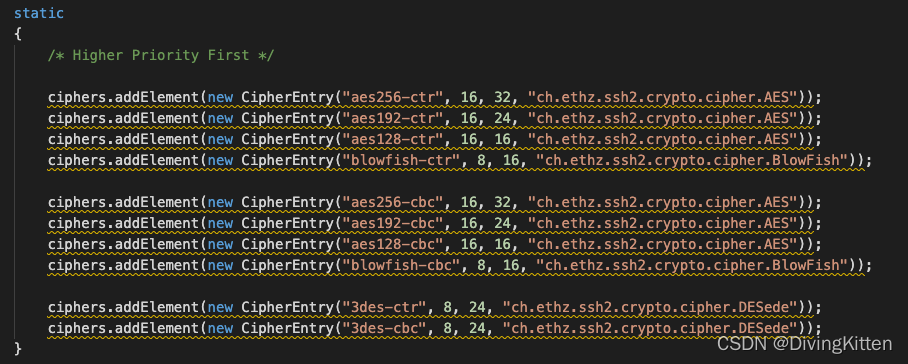

- ** 加密算法 ** :支持多种加密算法,确保数据传输的安全性。

应用场景

SSH2jar包在IT行业中有着广泛的应用场景,例如:

- ** 远程服务器管理 ** :通过SSH2协议远程连接和管理服务器。

- ** 自动化脚本 ** :编写自动化脚本执行远程命令或文件操作。

- ** 数据备份和传输 ** :安全地备份或传输文件到远程服务器。

- ** 端口转发 ** :安全地转发本地或远程端口,访问内部网络服务。

通过了解SSH2jar包的作用和功能,开发者可以更好地利用这一工具,提高工作效率,保障数据传输的安全性。

2. 身份验证方式支持

2.1 常用身份验证方式

2.1.1 密码验证

密码验证是最常见的身份验证方式之一,它依赖于用户提供的密码与服务器端预设的密码进行比对。在SSH2jar包中,密码验证通常是最基本的配置选项,适用于快速搭建和测试环境。

** 实现密码验证的代码示例: **

import com.jcraft.jsch.JSch;

import com.jcraft.jsch.Session;

import com.jcraft.jsch.UserAuth;

// 创建JSch对象

JSch jsch = new JSch();

// 设置用户信息

String user = "username";

String password = "password";

String host = "***.*.*.*";

int port = 22;

// 建立Session对象

Session session = jsch.getSession(user, host, port);

session.setPassword(password);

// 设置连接参数

session.setConfig("StrictHostKeyChecking", "no");

// 连接服务器

session.connect();

// 验证身份

int authResult = session

# 3. 连接与会话管理

#### 3.1 建立SSH连接

SSH(Secure Shell)是一种网络协议,用于在网络环境中提供安全的远程登录和其他安全网络服务。SSH连接的建立是远程管理和服务的基础,而SSH2jar包提供了这一过程中的多种功能和选项。

##### 3.1.1 连接的初始化和参数配置

在使用SSH2jar包建立连接之前,必须进行初始化和参数配置。这一过程包括确定目标服务器的地址、端口号以及必要的身份验证信息。

```java

// 示例代码:初始化SSH连接

SSHClient ssh = new SSHClient();

ssh.addHostKeyVerifier(new PromiscuousHostKeyVerifier()); // 添加主机密钥验证器,接受所有主机密钥

ssh.connect("***"); // 连接到服务器

ssh.authPassword("username", "password"); // 使用密码进行身份验证

在此代码块中,我们首先创建了一个

SSHClient

实例,并添加了一个主机密钥验证器,以便在开发过程中避免主机密钥不匹配的问题。随后,我们通过

connect

方法连接到指定的服务器,并使用

authPassword

方法进行身份验证。

参数说明

SSHClient: SSH连接客户端的主要类,用于管理连接和会话。addHostKeyVerifier: 添加一个主机密钥验证器,用于验证远程主机的身份。connect: 建立到指定主机的连接。authPassword: 使用密码进行身份验证。

逻辑分析

- 初始化SSH客户端实例,设置主机密钥验证器。

- 调用

connect方法建立到远程服务器的连接。 - 使用

authPassword方法进行身份验证。

3.1.2 连接过程中的安全机制

SSH连接过程中涉及到多种安全机制,包括传输层的安全性、身份验证机制和数据完整性校验等。

// 示例代码:配置连接参数

ssh.setConnectTimeout(5000); // 设置连接超时时间为5000毫秒

ssh.setSocketFactory(sslSocketFactory); // 设置SSL套接字工厂,用于加密数据传输

在此代码块中,我们设置了连接超时时间,并通过SSL套接字工厂来加密数据传输。

参数说明

setConnectTimeout: 设置连接超时时间,以毫秒为单位。setSocketFactory: 设置SSL套接字工厂,用于加密数据传输。

逻辑分析

- 设置连接超时时间,防止在不稳定网络环境下长时间等待。

- 使用SSL套接字工厂确保数据传输的安全性。

3.2 会话管理

SSH会话管理是建立连接之后的进一步操作,包括会话的建立、维持以及数据的传输和同步。

3.2.1 会话的建立和维持

一旦SSH连接建立成功,就可以创建会话来执行远程命令或传输文件。

Session session = ssh.openSession();

session.exec("ls -l"); // 执行远程命令

在此代码块中,我们创建了一个会话,并执行了一个简单的远程命令。

参数说明

Session: 代表SSH会话的对象,用于执行远程命令和文件传输。exec: 在会话中执行远程命令。

逻辑分析

- 创建会话对象,用于后续的远程操作。

- 使用

exec方法执行远程命令,获取执行结果。

3.2.2 会话数据的传输和同步

会话数据传输是通过会话对象进行的,可以同步或异步地传输文件或数据流。

InputStream remoteStdout = session.getStdout(); // 获取远程命令的标准输出流

// 异步读取输出流内容

new Thread(() -> {

try {

byte[] buffer = new byte[1024];

while (true) {

int len = remoteStdout.read(buffer);

if (len > 0) {

System.out.println(new String(buffer, 0, len));

} else {

break;

}

}

} catch (IOException e) {

e.printStackTrace();

}

}).start();

在此代码块中,我们从会话中获取了远程命令的标准输出流,并启动了一个新线程来异步读取输出流内容。

参数说明

getStdout: 获取远程命令的标准输出流。

逻辑分析

- 通过

getStdout方法获取远程命令的输出流。 - 使用新线程异步读取输出流内容,以防止阻塞主线程。

3.3 会话的高级特性

SSH会话管理提供了许多高级特性,例如会话多路复用、会话保持和心跳检测等。

3.3.1 会话多路复用

会话多路复用允许多个会话共享一个SSH连接,从而减少网络连接的开销。

// 示例代码:配置会话多路复用

ssh.setSessionMultiplexerEnabled(true);

在此代码块中,我们通过设置

setSessionMultiplexerEnabled

方法为

true

来启用会话多路复用。

参数说明

setSessionMultiplexerEnabled: 启用或禁用会话多路复用。

逻辑分析

- 通过设置

true启用会话多路复用,减少网络开销。

3.3.2 会话保持和心跳检测

会话保持是指在无活动状态下维持会话的活跃状态,心跳检测则是定期检测远程主机的连通性。

// 示例代码:配置会话保持和心跳检测

ssh.setKeepAlive(true); // 启用会话保持

ssh.setKeepAliveInterval(30000); // 设置心跳检测间隔为30000毫秒

在此代码块中,我们通过设置

setKeepAlive

和

setKeepAliveInterval

方法来启用会话保持和设置心跳检测间隔。

参数说明

setKeepAlive: 启用或禁用会话保持。setKeepAliveInterval: 设置心跳检测间隔。

逻辑分析

- 通过

setKeepAlive启用会话保持,防止会话超时。 - 通过

setKeepAliveInterval设置心跳检测间隔,确保远程主机的连通性。

以上是SSH2jar包中连接与会话管理的核心内容,涵盖了从连接初始化到会话数据传输,以及会话的高级特性,包括多路复用和心跳检测。通过这些功能,开发者可以有效地管理SSH会话,并确保远程操作的安全性和效率。

4. SFTP安全文件传输

4.1 SFTP协议基础

4.1.1 SFTP的工作原理

SFTP(Secure File Transfer Protocol,安全文件传输协议)是一种在SSH(Secure Shell)基础上构建的文件传输协议,用于安全地在网络中传输文件。SFTP不仅提供了文件传输的功能,还提供了文件管理的功能。它是SSH协议的一部分,利用SSH的认证和加密特性来保证传输的安全性。

SFTP通过一个安全的通道传输数据,确保所有传输的数据都经过加密,包括文件内容、文件名以及文件权限。这种加密保证了即使数据在传输过程中被截获,也无法被未经授权的用户解读。SFTP的工作原理可以概括为客户端和服务器端之间的会话,其中客户端发起请求,服务器端响应请求,并处理文件传输的逻辑。

SFTP协议通过一系列的命令和响应来实现文件的上传、下载、列出目录内容、创建和删除文件等操作。每个命令都会被封装在SSH协议的数据包中,通过SSH提供的安全通道进行传输。服务器端会根据接收到的命令执行相应的文件操作,并将操作结果以响应的形式返回给客户端。

4.1.2 SFTP与FTP的区别

SFTP和FTP(File Transfer Protocol,文件传输协议)是两种常见的文件传输协议,但它们在安全性方面有显著的区别。FTP是一个明文传输协议,它在数据传输时不进行加密,这意味着FTP传输的数据可以被轻易地截获和篡改。而SFTP作为SSH的一部分,所有的传输都是加密的,有效防止了数据的泄露和篡改。

FTP协议在连接建立时通常有两种模式:主动模式(Active Mode)和被动模式(Passive Mode)。主动模式下,客户端打开一个随机端口与服务器的21端口建立连接,然后服务器通过端口转发的方式与客户端的随机端口建立数据传输连接。被动模式则是由客户端打开一个随机端口,然后通知服务器,由服务器连接该端口进行数据传输。然而,无论是哪种模式,FTP都面临着中间人攻击的风险,因为数据传输是明文的。

相比之下,SFTP通过SSH的安全通道传输所有数据,不需要端口转发,因此不会暴露服务器的21端口,减少了被攻击的风险。此外,SFTP还提供了比FTP更丰富的文件操作功能,包括文件权限管理、目录浏览等。

4.2 SFTP客户端的使用

4.2.1 命令行工具的使用方法

SFTP客户端可以通过命令行工具使用,这是大多数Linux和Unix系统内置的功能,也可以在Windows系统中通过安装第三方工具来实现。使用SFTP客户端时,需要先启动一个SFTP会话,然后通过一系列命令进行文件操作。

在命令行中启动SFTP会话的基本命令格式如下:

sftp username@hostname

其中,

username

是需要连接的远程服务器的用户名,

hostname

是远程服务器的地址,可以是IP地址或域名。当输入上述命令并按下回车键后,系统会提示输入密码,输入正确的密码后即可建立SFTP会话。

一旦建立了SFTP会话,就可以使用以下命令进行文件操作:

ls:列出远程服务器目录中的文件和文件夹。cd:改变远程服务器上的当前工作目录。get:下载远程服务器上的文件到本地。put:上传本地文件到远程服务器。mkdir:在远程服务器上创建新目录。rm:删除远程服务器上的文件。rmdir:删除远程服务器上的目录。

这些命令的使用方式与Linux/Unix的本地文件系统操作类似,因此对于熟悉Linux命令行的用户来说非常直观。

4.2.2 图形界面工具的使用示例

除了命令行工具,市场上还有多种图形界面的SFTP客户端,这些工具为不熟悉命令行的用户提供了一个更为友好的操作界面。例如,FileZilla是一个流行的跨平台FTP、SFTP和FTPS客户端,它支持多种操作系统,包括Windows、Linux和macOS。

使用FileZilla进行SFTP连接的步骤如下:

- 打开FileZilla客户端。

- 点击顶部菜单栏的“文件” -> “站点管理器”。

- 在站点管理器中,点击“新建站点”。

- 在“常规”选项卡中,输入远程服务器的SFTP地址、端口(默认是22)、用户名和密码。

- 点击“连接”。

连接成功后,FileZilla会显示两个面板,左侧是本地文件系统,右侧是远程服务器的文件系统。用户可以通过拖放的方式来传输文件。

4.3 SFTP文件操作高级技巧

4.3.1 文件的加密传输

SFTP协议本身就提供了文件的加密传输功能,但有时候用户可能需要对特定文件进行额外的加密处理,以确保文件内容的安全性。一种常见的方法是使用GPG(GNU Privacy Guard)对文件进行加密和解密。

使用GPG加密文件的步骤如下:

- 使用GPG生成密钥对(公钥和私钥)。

- 将公钥发送给需要与你进行加密通信的用户。

- 使用GPG命令对文件进行加密:

gpg --encrypt -*** --output encrypted_file.gpg file_to_encrypt

- 使用SFTP传输加密后的文件到远程服务器。

当需要解密文件时,接收方可以使用自己的私钥进行解密:

gpg --decrypt encrypted_file.gpg > decrypted_file

这样,即使文件在传输过程中被截获,也无法被未授权的第三方解读。

4.3.2 文件权限和属性的管理

SFTP不仅支持文件的上传和下载,还支持对文件的权限和属性进行管理。例如,可以使用

chmod

命令修改文件权限,使用

chown

命令更改文件所有权等。

使用SFTP修改文件权限的命令格式如下:

chmod [mode] file

其中,

mode

是八进制数,代表文件的权限设置,例如

755

表示文件所有者可读写执行,组用户和其他用户可读执行。

使用SFTP更改文件所有权的命令格式如下:

chown username:groupname file

其中,

username

是新的所有者用户名,

groupname

是新的用户组名。

通过这些命令,用户可以在SFTP会话中远程管理文件的权限和所有权,而无需登录到服务器的命令行界面。

在本章节中,我们介绍了SFTP协议的基础知识,包括其工作原理和与FTP的区别,以及SFTP客户端的使用方法,包括命令行工具和图形界面工具的使用示例。此外,我们还探讨了SFTP文件操作的高级技巧,如文件的加密传输和文件权限属性的管理。这些知识对于进行安全的文件传输和管理至关重要。

5. 端口转发与网络服务安全

5.1 端口转发概述

5.1.1 端口转发的原理和类型

端口转发是SSH2jar包提供的一项重要功能,它允许用户将一个端口的流量转发到另一个端口或主机。这一功能在网络安全和内部网络隔离方面有着广泛的应用。端口转发可以分为两种类型:本地端口转发和远程端口转发。

本地端口转发(Local Port Forwarding)通常用于将外部网络中的服务访问转发到内部网络中的某个服务。例如,当内部网络的服务无法直接被外部访问时,可以通过SSH隧道将外部请求转发到内部服务。

远程端口转发(Remote Port Forwarding)则是将内部网络的端口转发到外部网络中。这种类型通常用于远程访问内部网络的服务,例如在远程办公环境中访问公司内部的资源。

5.1.2 端口转发的安全风险和防护

端口转发虽然提供了便利,但也引入了一些安全风险。未经授权的端口转发可能会导致敏感数据泄露或被恶意利用。因此,实施端口转发时,必须采取适当的安全措施来降低风险。

首先,应确保只有授权用户才能建立端口转发。这可以通过配置SSH服务的认证机制来实现。其次,对于敏感服务,应该使用加密连接来保护数据传输过程中的安全。最后,对于不再需要的端口转发,应及时关闭,避免潜在的安全漏洞。

5.2 实现端口转发

5.2.1 本地端口转发的配置

本地端口转发可以通过SSH客户端的命令行来配置。例如,以下命令将本地主机的8080端口转发到远程主机的80端口:

ssh -L 8080:localhost:80 [user@]hostname

在这个命令中,

-L

参数指定了本地端口转发,

8080:localhost:80

表示将本地的8080端口转发到远程主机(

hostname

)的80端口。

[user@]

表示远程主机的用户名,如果需要的话。

5.2.2 远程端口转发的配置

远程端口转发的配置与本地端口转发类似,但是方向相反。以下是远程端口转发的命令示例:

ssh -R 8080:localhost:80 [user@]hostname

在这个命令中,

-R

参数指定了远程端口转发,

8080:localhost:80

表示将远程主机的8080端口转发到本地主机的80端口。同样,

[user@]

表示远程主机的用户名。

5.3 网络服务的保护

5.3.1 通过SSH保护敏感服务

SSH2jar包不仅支持端口转发,还可以用来保护敏感服务。例如,通过SSH隧道可以安全地访问远程服务器上的数据库服务,而不是直接暴露数据库服务的端口到公网。

5.3.2 服务访问控制和身份验证

服务访问控制和身份验证是保护网络服务的另一重要手段。SSH2jar包支持多种身份验证方式,包括密码验证、公钥/私钥对验证以及多因素认证等。这些身份验证方式可以确保只有授权的用户才能访问敏感服务。

通过结合SSH2jar包提供的这些功能,可以构建一个安全的网络服务环境,有效地抵御外部威胁,保护内部网络的安全。

以上内容展示了端口转发与网络服务安全的相关知识,以及如何通过SSH2jar包实现这些功能。下一章节将继续深入探讨通道管理与并发任务执行的相关内容。

本文还有配套的精品资源,点击获取

简介:SSH2jar包是一种Java库,用于安全地实现SSH2协议,支持安全远程登录、文件传输及网络操作。它包含丰富的类和方法,便于开发人员在Java中安全执行命令、管理远程系统和数据交换。SSH2jar包提供了多种身份验证方式、连接会话管理、SFTP、端口转发、通道管理以及加密算法支持,还具备错误处理和调试功能。使用此库的开发步骤包括添加依赖、创建连接、会话管理、执行命令和关闭连接。它是Java开发者进行安全远程操作和数据传输的重要工具,简化了SSH2协议的实现,让开发者更专注于业务逻辑。

本文还有配套的精品资源,点击获取

版权归原作者 美丽回忆一瞬间 所有, 如有侵权,请联系我们删除。