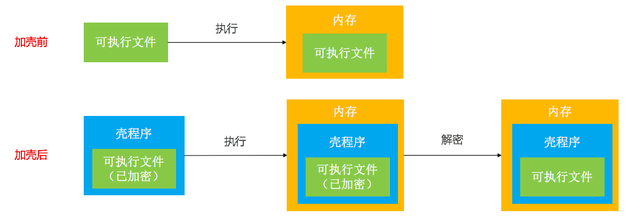

加壳

什么是加壳? 我们的ipa文件上传appstore,苹果会给我们做一个加密,其实我们运行在内存中的过程是一个加密的壳程序,当然在手机中我们会对他进行解密壳程序,来直接运行可执行的文件,当然苹果这样做的目的是为了保护我们的程序。

脱壳

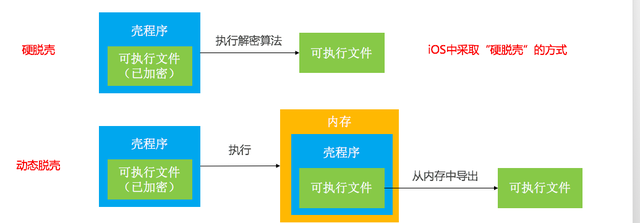

脱壳的方式 1.硬脱壳: 所谓的硬脱壳就是将苹果加密的程序用算法进行破解出来,比如加壳采用的是加法,那么我们破解他就采用减法来进行破解。 2.动态脱壳: 我们知道在手机中是会将壳程序进行破解的,那么我们可以通过一定的手段来从内存中拿到可执行文件,但是因为我们手机的环境是比较复杂的,所以在iOS中我们一般采用的都是硬脱壳。

查看是否脱壳以及脱壳的工具

1.怎样查看脱壳?

方法1:我们可以通过MachOView来进行查看,怎样下载和使用MachOView我在上一篇文章中有说。

我们可以在MachOView 中的Load Commands ->LC_ENCRYPTION_INFO中查看Crypt ID ,如果是0 那么就是已经脱壳了,如果不是0那么就是加壳的。比如我如下操作:

但是我们知道这种方式是稍微复杂的,因为我们需要将他的可执行文件导入MachOView,这种算是一种办法但是我还是不建议用这种。

方法2:

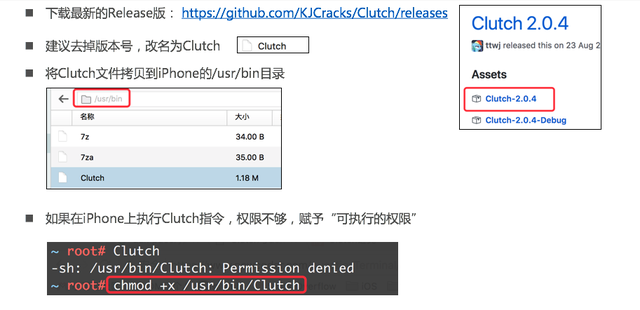

我们需要安装一个工具Clutch,具体的下载地址在:

github.com/KJCracks/Clutch/releases

或者我们安装这个工具也是可以的:

github.com/stefanesser/dumpdecrypted/

一般来说我们都是安装的第一个工具,怎样安装如下:

如果你输入Clutch出现了这样的界面说明你安装成功了

- 那么我们怎样可以查看是否脱壳了呢?

- 使用命令(前提是已经连接上手机,并且用mac控制手机,我前面的文章有说到)

- Clutch -

比如我的是这样的:

如果出现了这样的app就说明你是appstore安装的或者是没有脱壳的,因为这样的ipa即使你找到可执行文件你还是解析不出.h文件或者.m文件不是汇编语言。

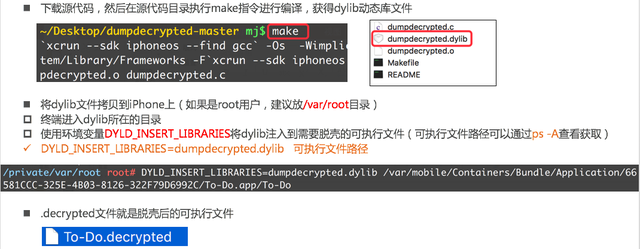

其中dumpdecrypted怎样安装和使用

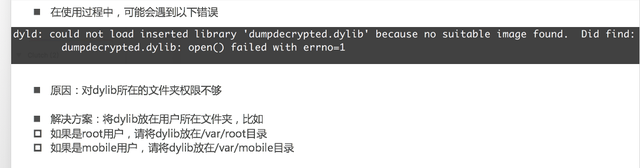

注意: 除了上述的错误你可能还会出现没有签名的错误,那么你需要对你的dumpdecrypted.dylib进行签名,我们现在已经知道dumpdecrypted.dylib在/var/root目录下,在此目录下执行命令:

ldid -S dumpdecrypted.dylib

这样的话就签了名了,在执行上面的命令应该就能成功了,说明:有时候Clutch 会破解失败这个dumpdecrypted 还是值得拥有。

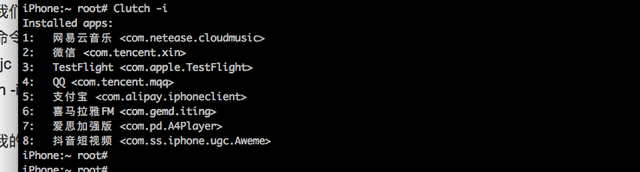

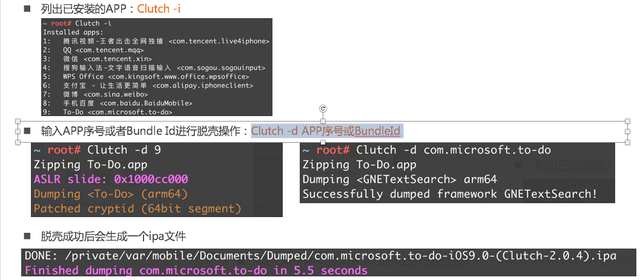

对加壳app进行破解获取可执行文件

1.首先查看手机中哪些app是加了壳的(我以我自己手机为例) 执行命令:

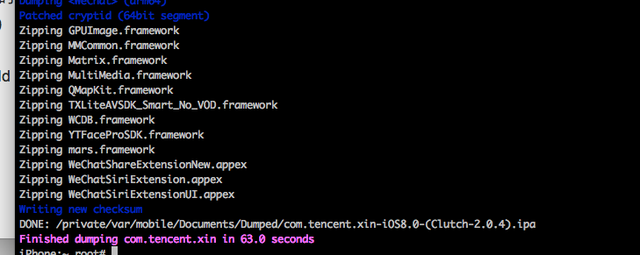

执行结果如图:

- 输入app的序列号或者app的BundleId号(<序列号>)进行生成ipa文件,执行命令(包越大等待的时间就越长)

Clutch -d APP序号或BundleId

比如我的是:把微信给破解了

我可以到手机中找到那个ipa包,因为他已经把目录打印出来了。拿到他的ipa包之后直接将ipa的包改为zip,然后直接解压缩,在payload这个文件下就是包文件。通过显示包内容找到他的可执行文件,我们用class-dump 进行破解即可获取头文件,用Hopper Disassembler找他的.m文件(前面的文章有说到)。 这是图片展示的Clutch的使用

这样已经完成了脱壳,如果喜欢的朋友可以点击关注或者收藏,谢谢

版权归原作者 ipad协议源码 所有, 如有侵权,请联系我们删除。