声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

靶场介绍

flatCore-CMS v2.0.8 存在后台任意代码执行漏洞

春秋云镜开启靶场:

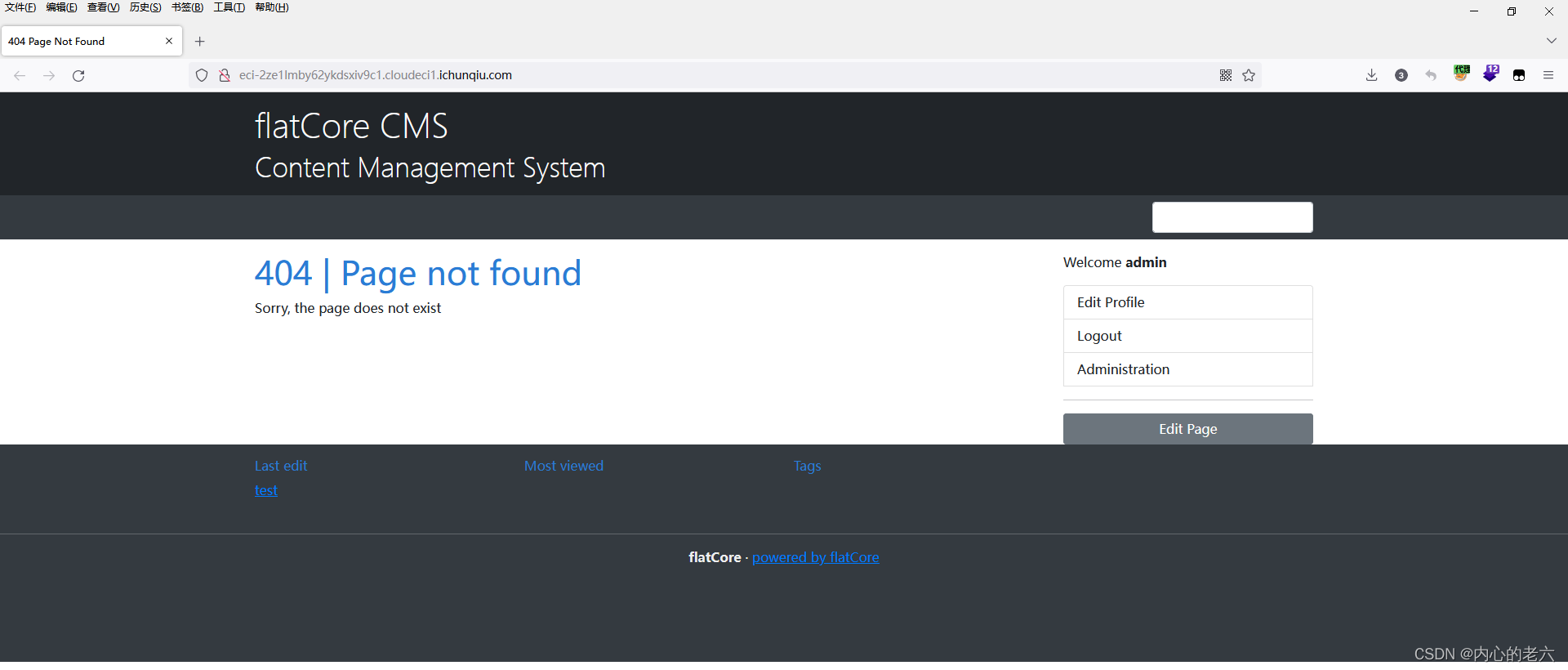

http://eci-2ze1lmby62ykdsxiv9c1.cloudeci1.ichunqiu.com/

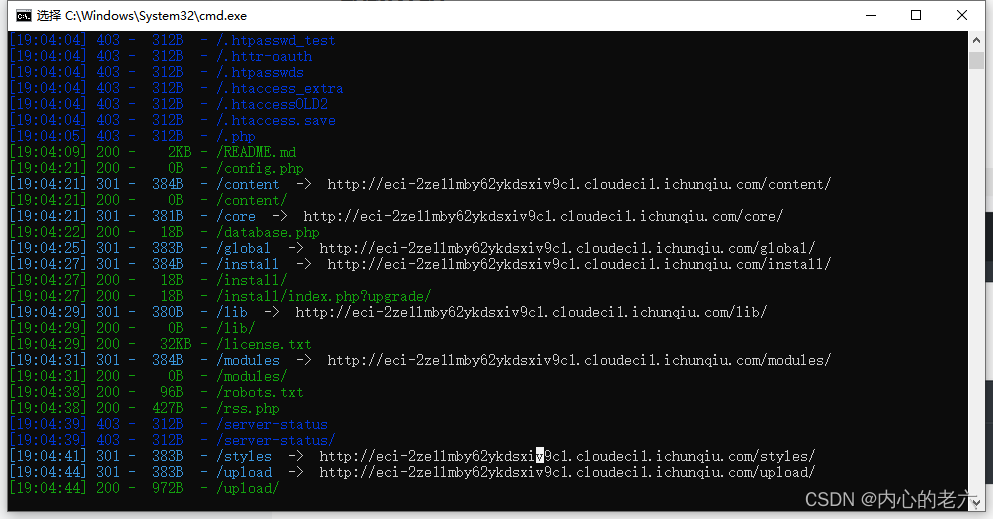

前台爆破不了 我们先扫一下目录

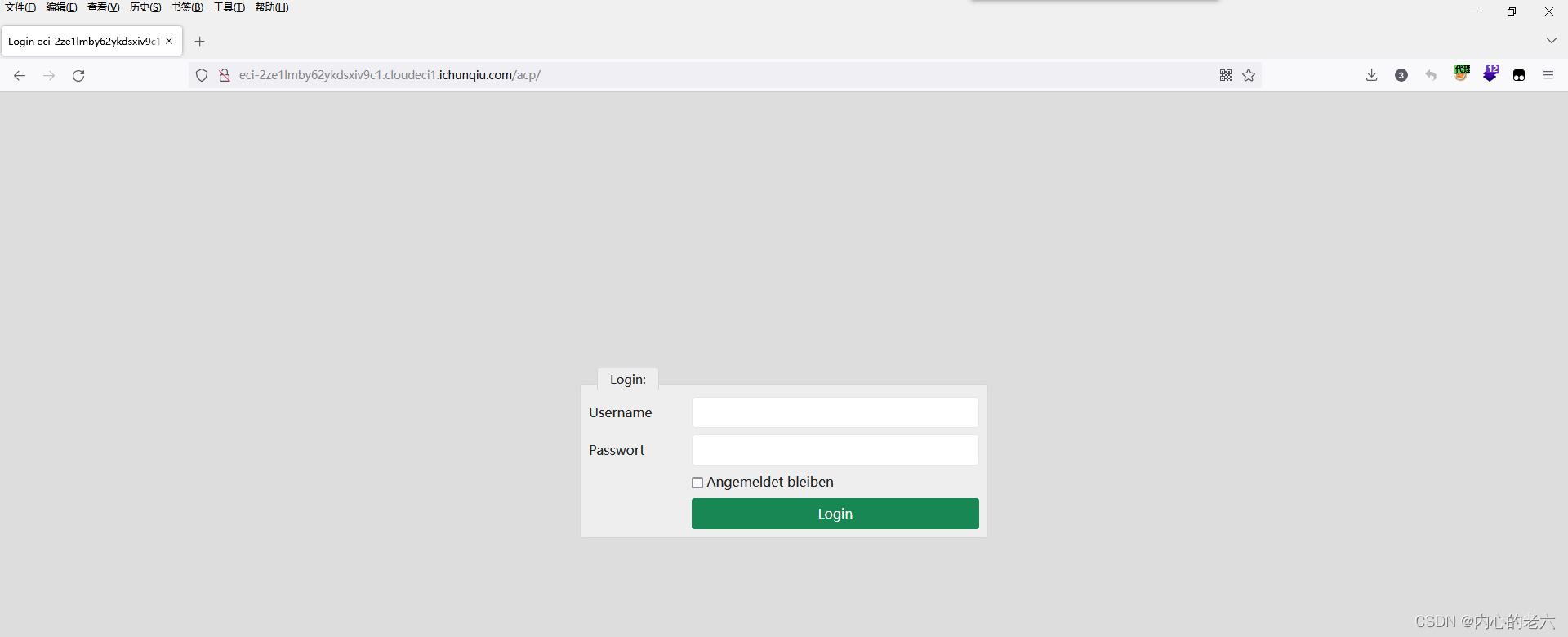

Login eci-2ze1lmby62ykdsxiv9c1.cloudeci1.ichunqiu.com

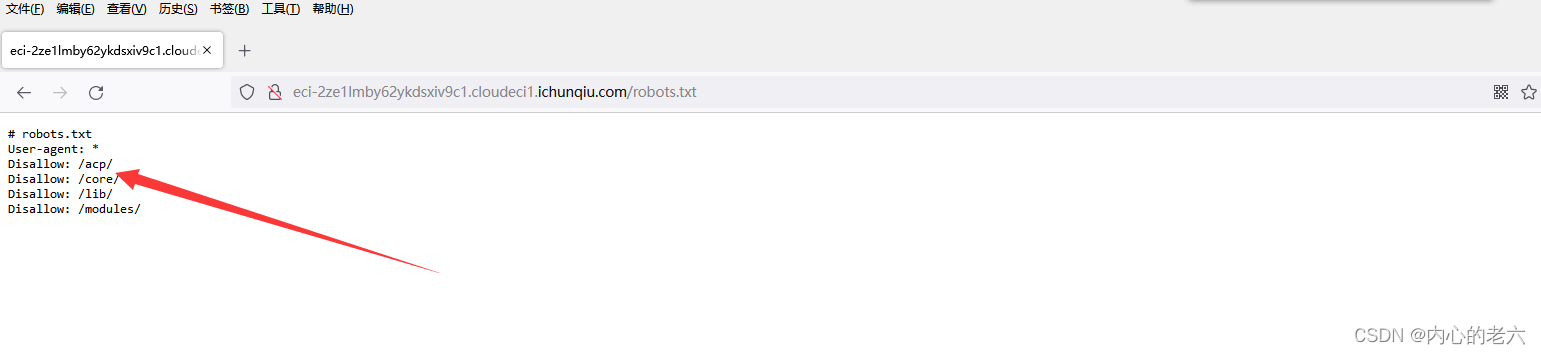

http://eci-2ze1lmby62ykdsxiv9c1.cloudeci1.ichunqiu.com/robots.txt

发现后台

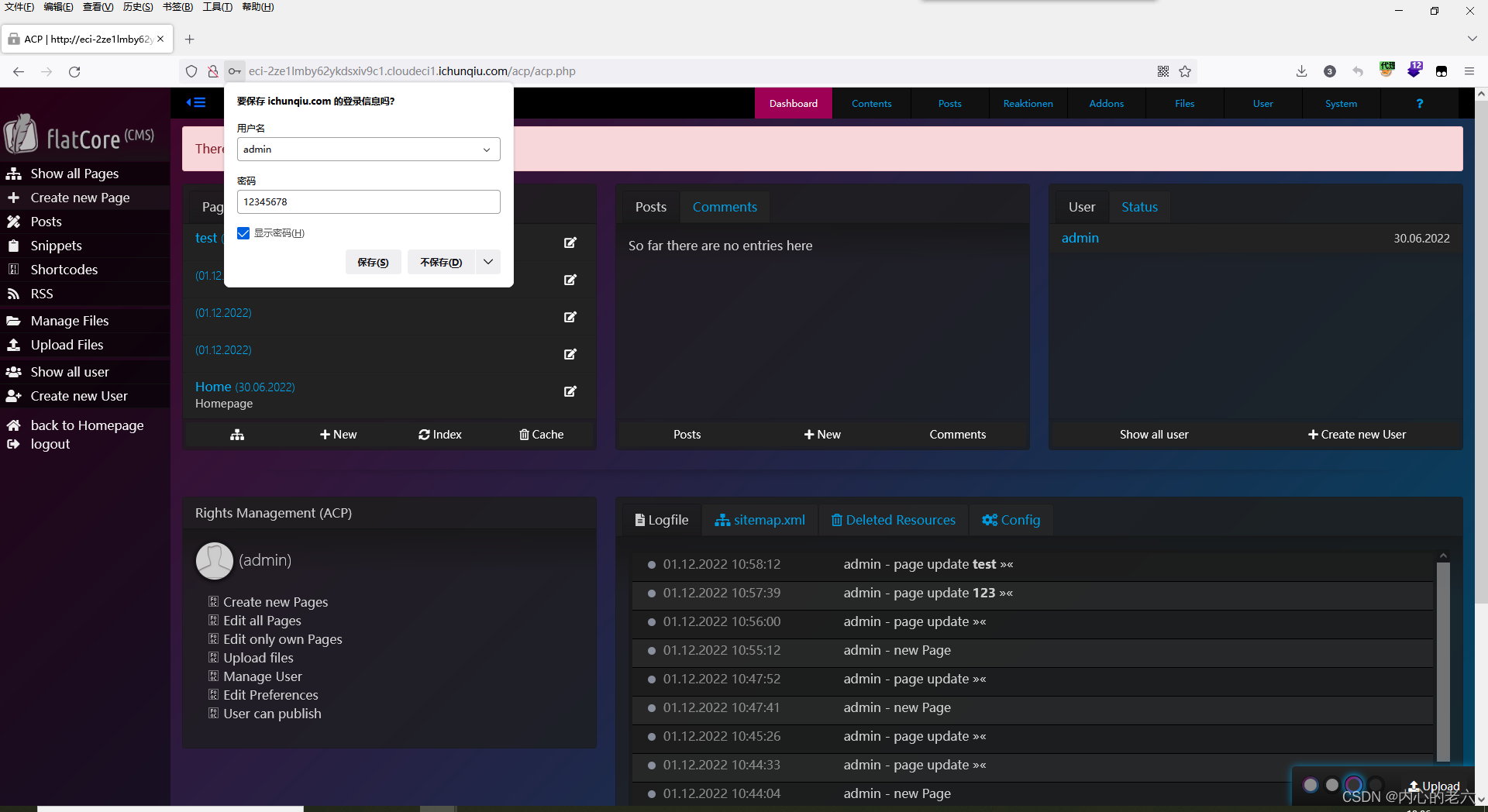

使用0day登录后台

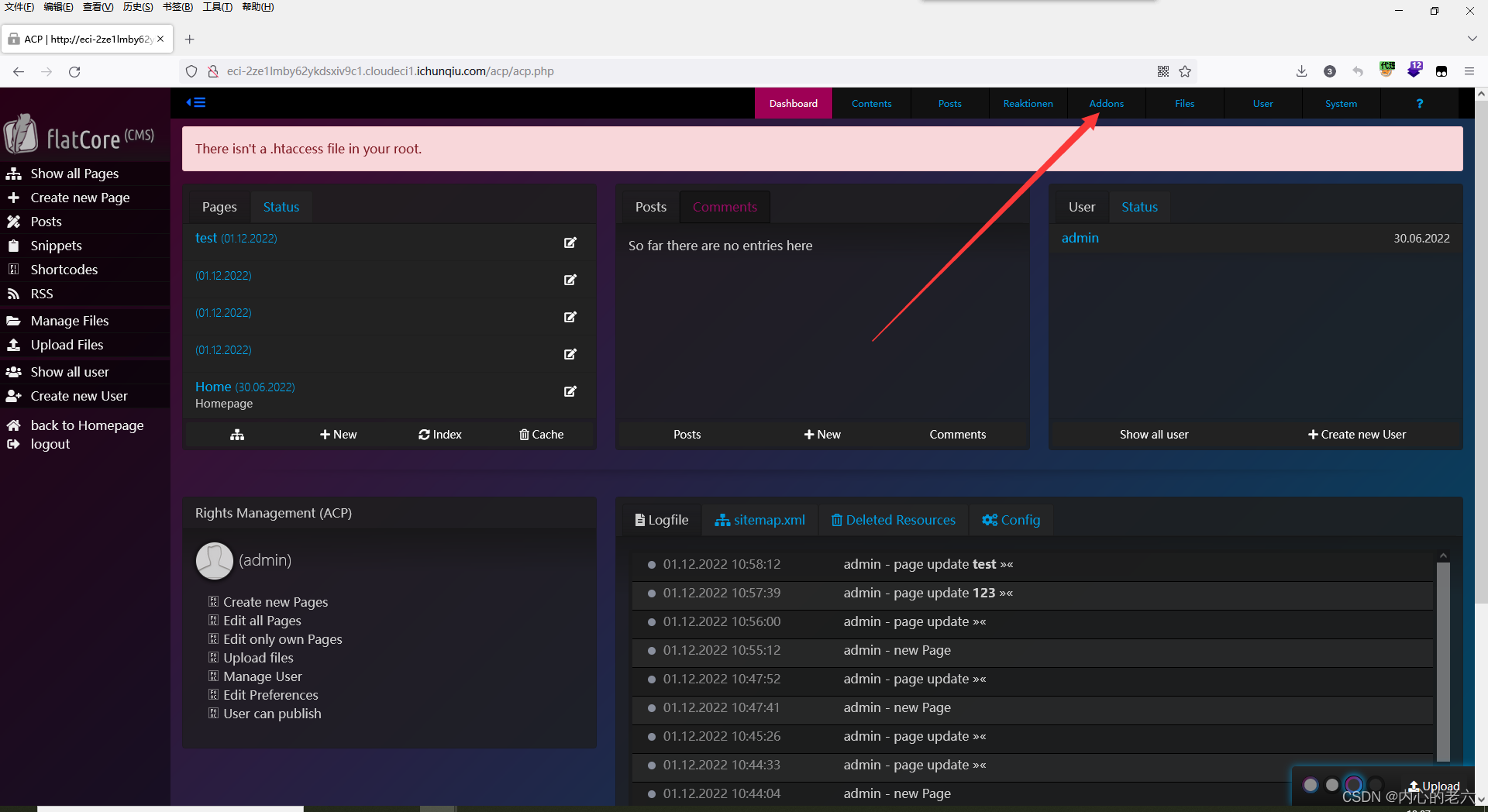

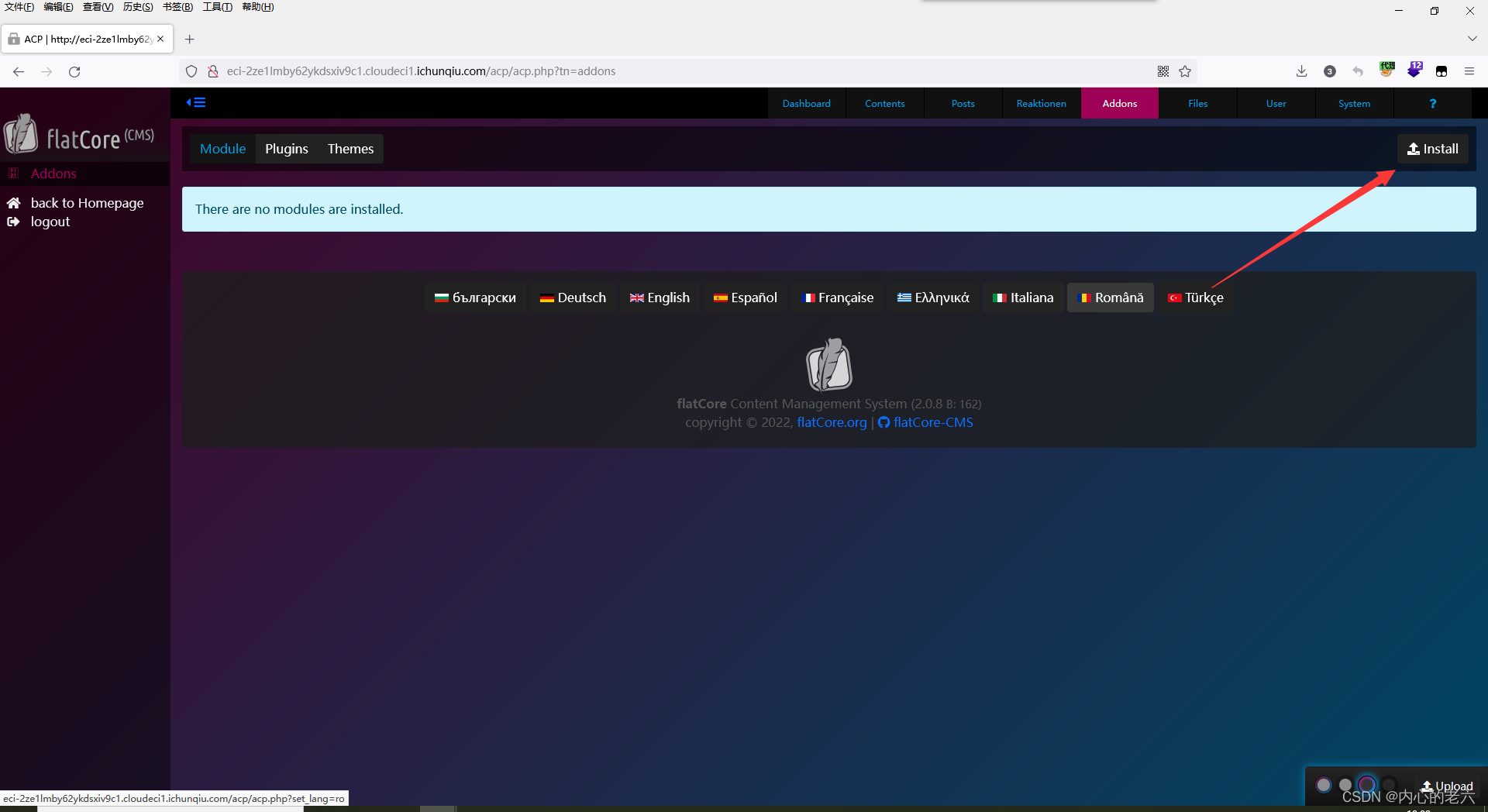

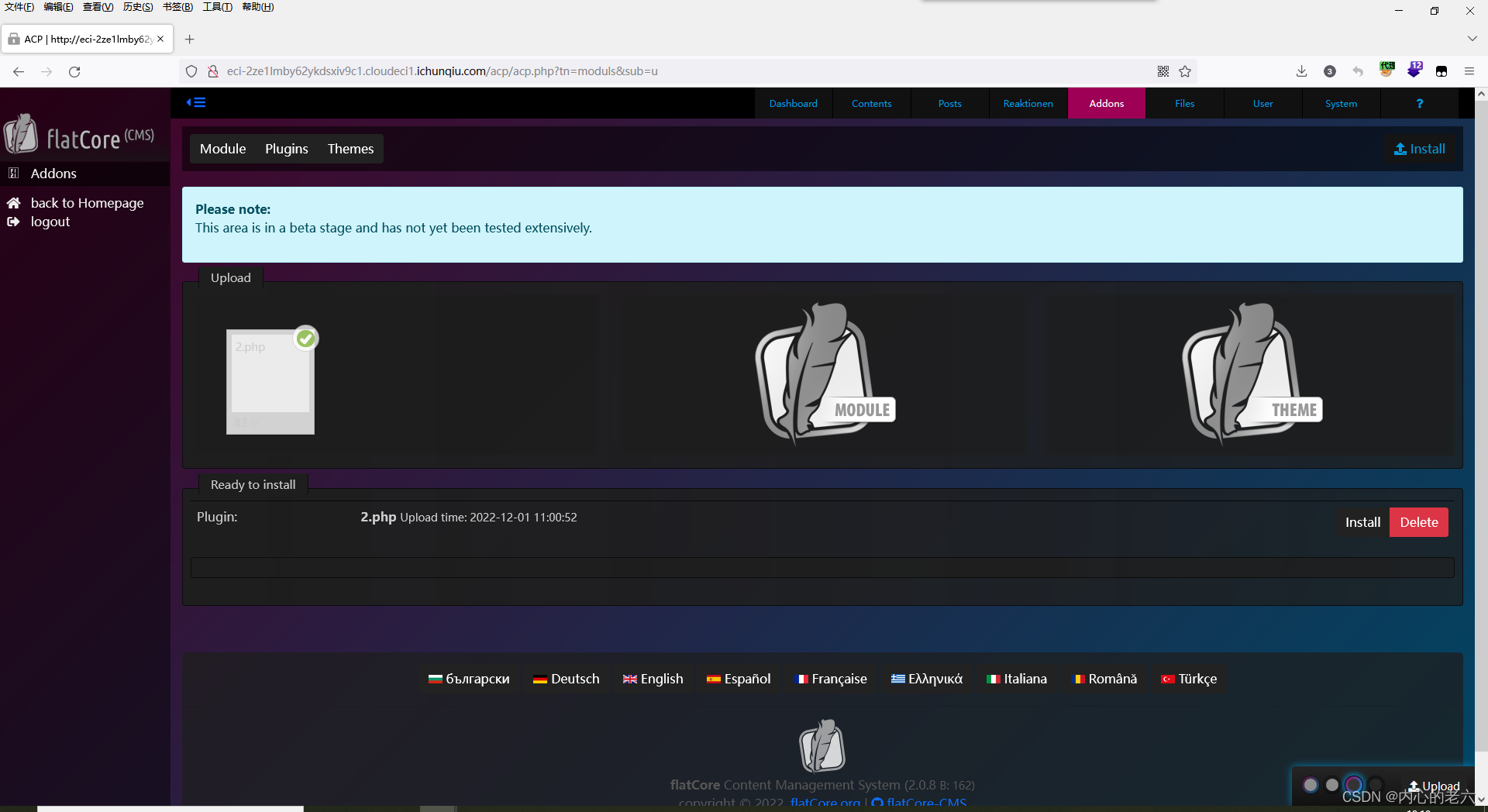

后台GetShell

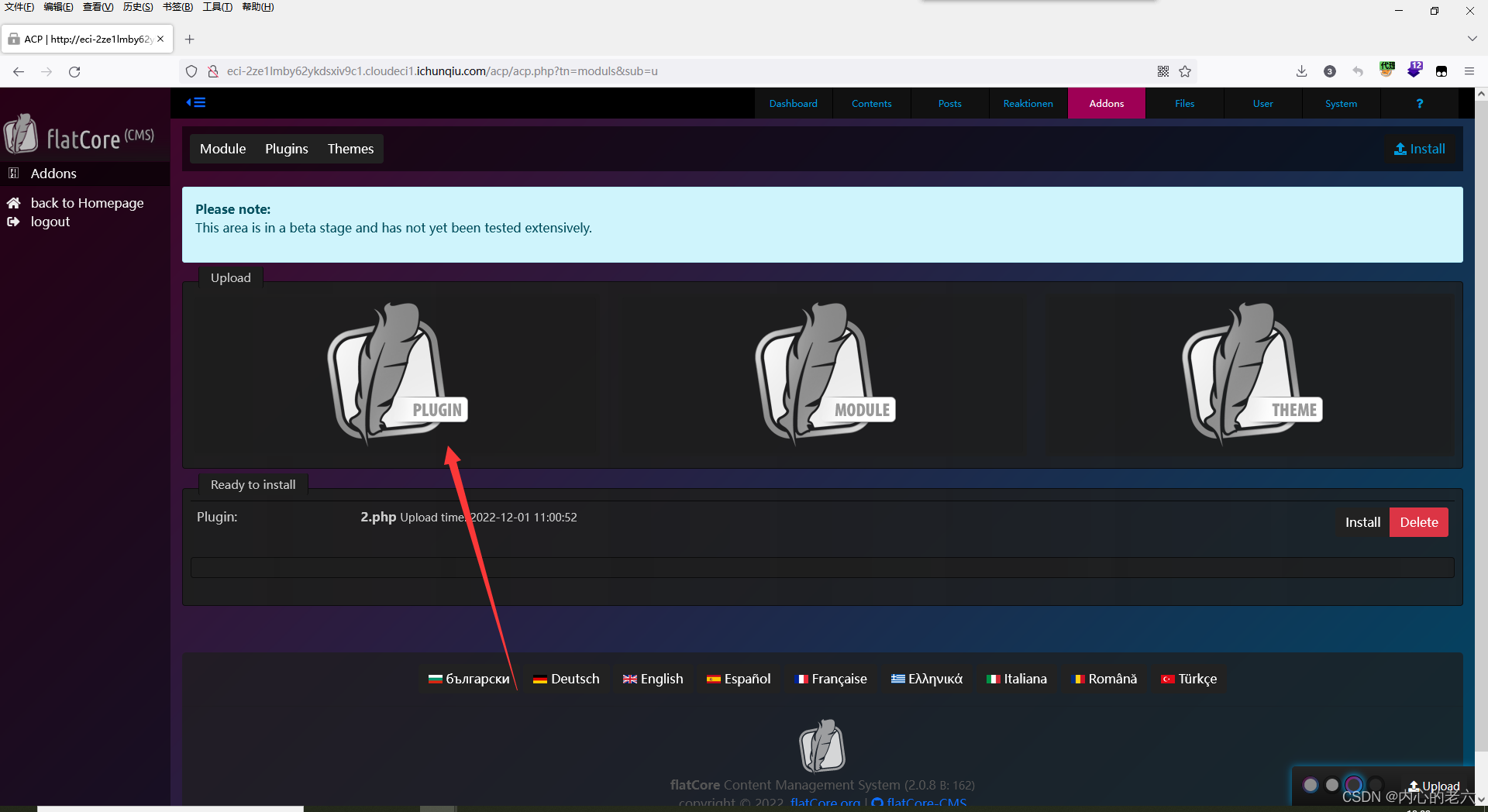

流程 Addons--Install--Plugin

**上传webshell **

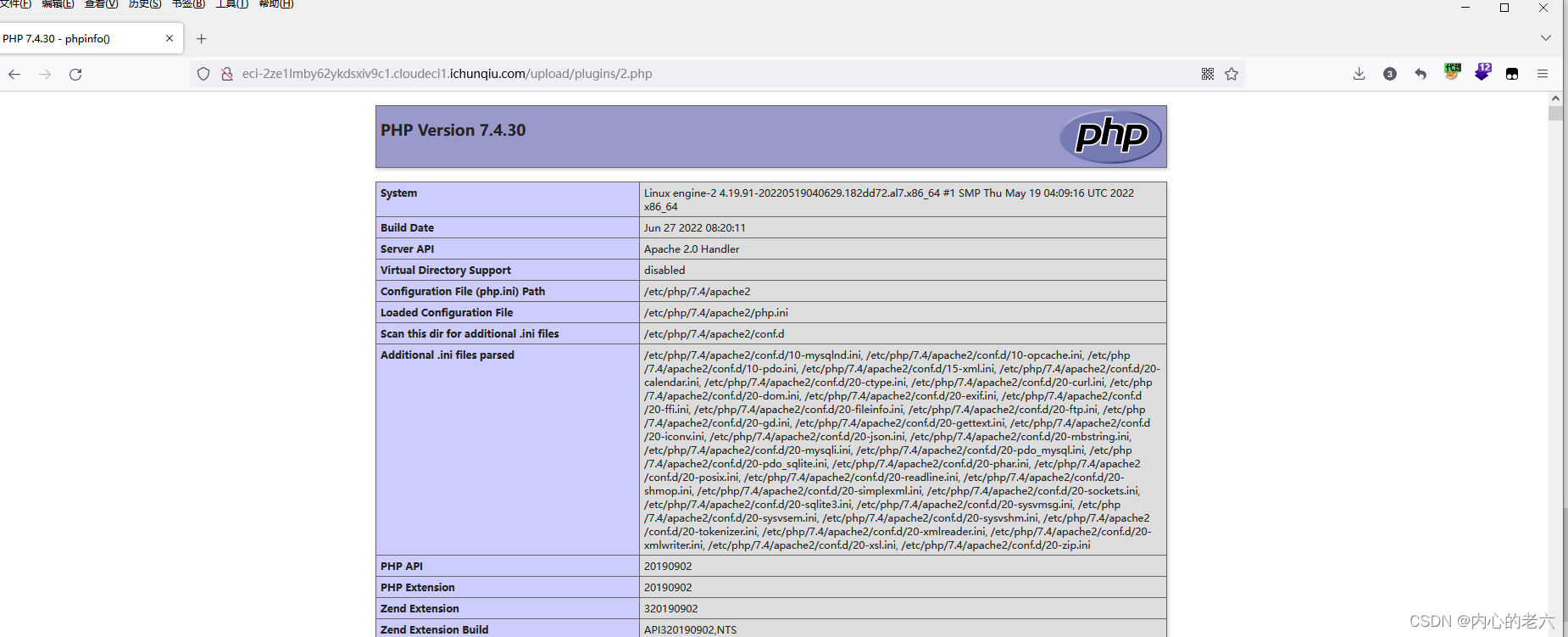

webshell地址:http://eci-2ze1lmby62ykdsxiv9c1.cloudeci1.ichunqiu.com/upload/plugins/2.php

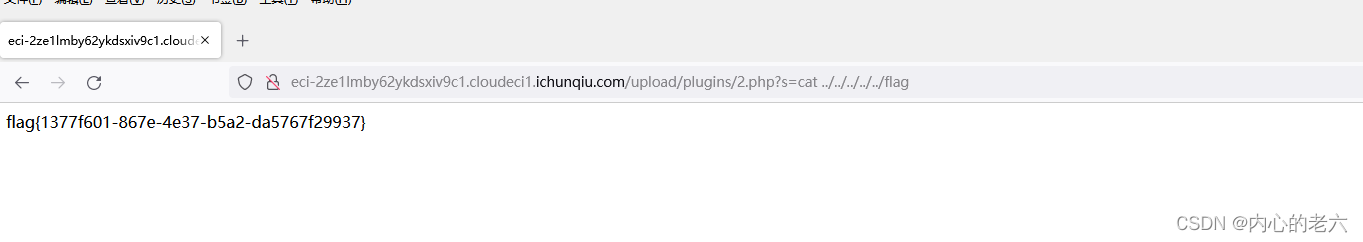

** 获取flag**

版权归原作者 web-春天11 所有, 如有侵权,请联系我们删除。